Installer et configurer DirectAccess sous Windows Server 2012 / 2012 R2 avec des clients sous Windows 7, 8 et 10

- Windows Server

- DirectAccess

- 12 septembre 2017 à 20:29

-

- 4/5

9. Vérifier la configuration du client Windows

Comme vous pouvez le voir sur l'image ci-dessous, actuellement, il n'y a aucun client de connecté à notre serveur.

Sur le PC client, lancez un invite de commandes en tant qu'administrateur et tapez la commande :

Batch

gpupdate /force

Ensuite, redémarrez l'ordinateur.

Comme vous pouvez le voir dans la liste des services Windows, le service "Assistant Connectivité réseau" est démarré et permet de se connecter de manière transparente au serveur DirectAccess.

Le vrai nom de ce service est : NcaSvc

Si vous cliquez sur l'icône réseau présente dans la barre des tâches, vous verrez que Windows vous propose 2 connexions :

- la connexion au réseau local (qui a été renommé avec le nom de votre domaine, car ce PC est lié à notre Active Directory).

- la connexion d'espace de travail (il s'agit de la connexion permettant de se connecter automatiquement au serveur DirectAccess de votre entreprise)

Faites un clic droit "Afficher les propriétés de connexion" sur la connexion d'espace de travail.

Comme vous pouvez le voir, Windows reconnait que votre ordinateur est actuellement connecté localement au réseau de votre entreprise ou que vous y êtes connecté via un tunnel VPN.

Pour tester la configuration de votre serveur DirectAccess, nous vous conseillons d'utiliser le client sous Windows 8, car :

- il existe plusieurs commandes PowerShell permettant d'obtenir des informations intéressantes concernant la configuration côté client envoyée par votre serveur DirectAccess

- PowerShell est installé par défaut sous Windows 8.

Pour commencer, vous pouvez connaitre la configuration pour l'expérience utilisateur DirectAccess via la commande PowerShell :

PowerShell

Get-DAClientExperienceConfiguration

Pour connaitre la configuration IP-HTTPS du PC client, utilisez la commande PowerShell :

PowerShell

Get-NetIPHttpsConfiguration

Comme vous pouvez le voir, le PC client se connectera sur le port 443 (HTTPS) de votre serveur DirectAccess.

Sous Windows, il existe une commande "nslookup" qui permet de connaitre l'adresse IP associée à un nom de domaine.

Néanmoins, cette commande n'utilise que les serveurs DNS, or, lorsque vous utilisez la technologie DirectAccess, les noms de domaines sont résolus de 2 façons : via les serveurs DNS et via la table NRPT (lorsque cela est nécessaire).

Pour obtenir la bonne adresse IP, vous devrez donc utiliser la commande PowerShell :

PowerShell

Resolve-DnsName directaccess

Note : "directaccess" correspond au nom NETBIOS de notre serveur DirectAccess.

Pour connaitre la table NRPT configurée sur le serveur DirectAccess, utilisez la commande :

PowerShell

Get-DnsClientNrptPolicy | Select-Object Namespace, DirectAccessDnsServers

Pour connaitre la configuration de l'indicateur de statut de connectivité réseau (Network Connectivity Status indicator ou NCSI en anglais), utilisez la commande :

PowerShell

Get-NCSIPolicyConfiguration

Pour connaitre le statut de votre connexion DirectAccess, utilisez la commande :

PowerShell

Get-DAConnectionStatus

Si le PC client se trouve dans le réseau de l'entreprise, le statut sera : ConnectedLocally

Si le PC se trouve à l'extérieur à l'extérieur du réseau de l'entreprise, le statut sera : ConnectedRemotelly

10. Test de la connexion DirectAccess depuis Windows 8

Etant donné que la propagation DNS peut prendre du temps, nous avons ajouté une ligne dans le fichier "C:\Windows\System32\drivers\etc\hosts" de Windows 8 pour que ce PC trouve directement l'adresse IP associée à notre domaine "directaccess.corp.informatiweb-tuto.net".

Bien entendu, cette manipulation ne sera pas nécessaire dans un environnement de production.

Pour tester l'accès à distance (depuis l'extérieur) à notre réseau, nous avons utilisé la connexion 3G de notre smartphone.

En effet, sous Android, il est possible de transformer votre smartphone en point d'accès Wifi en partageant votre connexion 3G.

Comme vous pouvez le voir ci-dessous, les données mobiles (connexion 3G) sont activées et le point d'accès mobile est activé aussi.

Par défaut, le nom du réseau Wifi créé par notre smartphone est : AndroidAP.

Pour être sûrs que l'accès à notre intranet (réseau local d'entreprise) s'effectue bien depuis l'extérieur, nous avons utilisé une clé USB Wifi et désactivé la connexion au réseau local.

Ensuite, nous nous connectons à notre réseau Wifi "AndroidAP".

Une fois connecté à ce réseau Wifi, Windows se connecte automatiquement à notre serveur DirectAccess (via la connexion "Connexion à l'espace de travail").

Une fois connecté, affichez les propriétés de cette connexion.

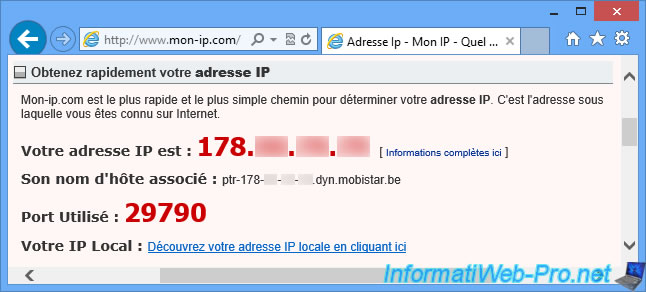

Comme vous pouvez le voir, Windows détecte que nous sommes à l'extérieur de notre réseau.

En effet, par défaut, nous avons une adresse IP fournie par notre fournisseur d'accès Scarlet.

Mais, sur ce PC sous Windows 8, nous utilisons la connexion 3G de notre smartphone.

Nous avons donc une adresse IP fournie par mobistar (notre opérateur pour la téléphonie mobile).

Bref, cette petite astuce nous permet de placer ce PC client en dehors de notre réseau et donc de tester l'accès depuis l'extérieur sans sortir de chez nous.

Maintenant, si vous réutilisez les commandes PowerShell citées précédemment, vous verrez que certaines informations changeront.

Par exemple, en utilisant la commande "Get-NetIPHttpsState", vous verrez que l'interface IPHTTPS est active.

PowerShell

Get-NetIPHttpsState

Et la commande "Get-DAConnectionStatus" vous indiquera que vous êtes en dehors du réseau de votre entreprise : ConnectedRemotely.

PowerShell

Get-DAConnectionStatus

Etant donné que nous avons installé l'interface web pour notre autorité de certification, Windows Server avait aussi installé le serveur web IIS.

Et comme prévu, ce site local s'affiche, malgré que nous soyons physiquement à l'extérieur du réseau de l'entreprise.

Les partages réseau sont aussi accessibles de manière transparente.

Notez que le suffixe (le nom de domaine de votre Active Directory) n'est pas obligatoire pour accéder aux ressources du réseau.

Si vous retournez sur votre serveur DirectAccess, vous verrez qu'il y a un client actif, dont 1 client DirectAccess et 0 client VPN.

Cliquez sur le lien "Page Statut du client distant" situé en bas.

Comme vous pouvez le voir ci-dessous, notre PC sous Windows 8 est bien connecté en DirectAccess via le protocole/tunnel IPHttps.

De plus, il est aussi indiqué en bas que son authentification est effectuée grâce aux certificats d'ordinateur, Ntlm et l'authentification Kerberos (basé sur le compte d'utilisateur).

Respectivement :

- le certificat d'ordinateur et NTLMv2 pour le tunnel IPsec d'infrastructure.

- le certificat d'ordinateur et l'authentification Kerberos (basé sur le compte d'utilisateur) pour le tunnel IPsec intranet.

Partager ce tutoriel

A voir également

-

Windows Server 3/10/2017

WS 2012 / 2012 R2 - DirectAccess - Configurer un client sous Windows To Go

-

Windows Server 15/10/2017

WS 2012 / 2012 R2 - DirectAccess - Gérer un client distant (manage out)

Pas de commentaire