Publier des CRLs accessibles via le web (HTTP) sur une autorité sous Windows Server 2016

- Windows Server

- 20 octobre 2023 à 10:19

-

- 2/3

4. Extensions AIA et CDP présentes dans vos certificats

Par défaut, vos serveurs et ordinateurs peuvent accéder aux informations de révocation et aux informations de votre autorité de certification grâce aux données stockées dans votre Active Directory.

Pour le vérifier, ouvrez un des certificats émis par votre autorité de certification.

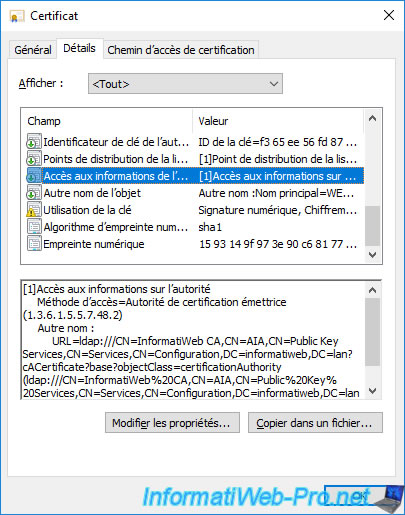

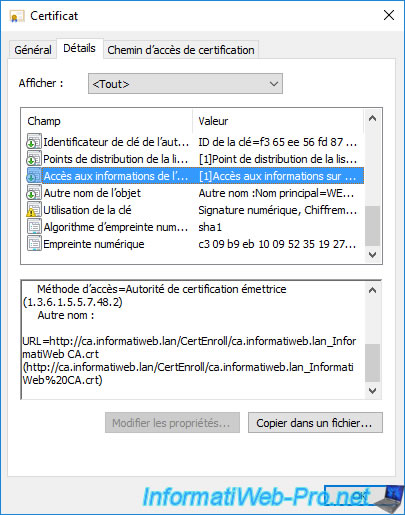

Puis, allez dans l'onglet "Détails" de celui-ci.

Comme vous pouvez le voir, le champ "Points de distribution de la liste de révocation des certificats" contient le chemin "ldap://" (Active Directory) pour que votre serveur ou ordinateur sache où trouver les listes de révocation de certificats dans votre infrastructure Active Directory.

Si vous sélectionnez le champ "Accès aux informations sur l'autorité", vous verrez que celui-ci contient le chemin "ldap://" (Active Directory) pour que votre serveur ou ordinateur sache où trouver informations concernant votre autorité de certification dans votre infrastructure Active Directory.

Comme vous l'aurez compris, par défaut, vos serveurs et ordinateurs peuvent accéder aux listes de révocation de votre autorité de certification, ainsi qu'à ses informations uniquement via le protocole "ldap://".

Ce qui signifie que si votre serveur ou ordinateur n'a pas accès à Active Directory, il ne pourra pas accéder à ces données.

5. Ajouter un accès en HTTP aux listes de révocations (CDP) et aux informations de l'autorité de certification (AIA)

Pour des raisons de redondances ou pour fournir un accès aux listes de révocations (CRL) et aux informations de l'autorité de certification depuis un serveur ou ordinateur qui n'est pas membre de votre infrastructure Active Directory, vous pouvez ajouter un accès HTTP à ces informations.

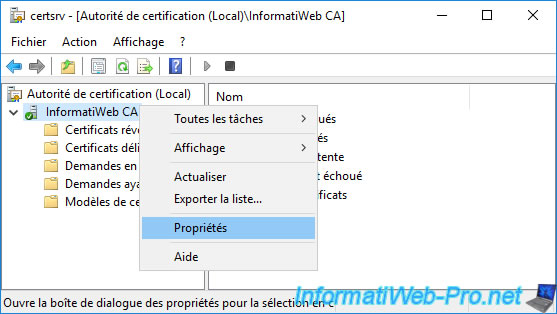

Pour cela, ouvrez la console "Autorité de certification" et faites un clic droit "Propriétés" sur le nom de votre autorité de certification.

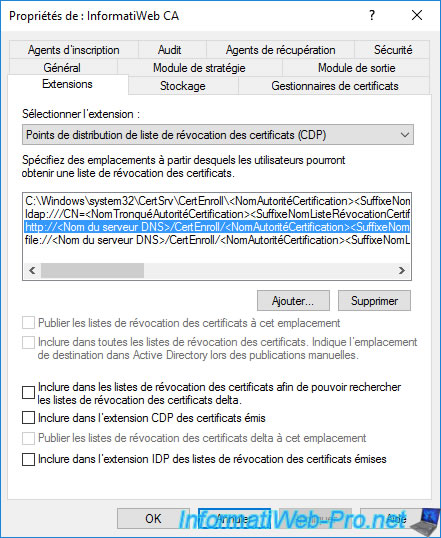

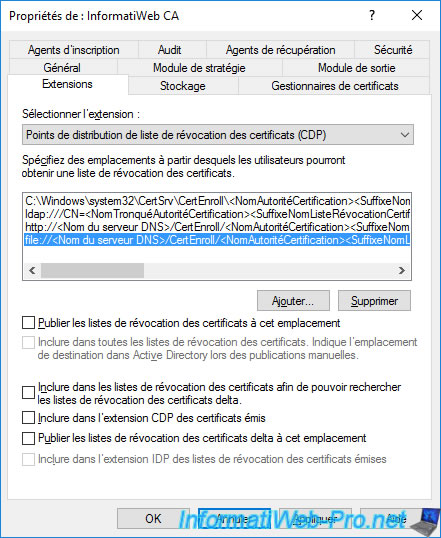

Dans la fenêtre des propriétés de votre autorité de certification qui s'affiche, allez dans l'onglet "Extensions".

Comme vous pouvez le voir, par défaut, c'est l'option "Points de distribution de la liste de révocation des certificats (CDP)" qui s'affiche.

Ce qui vous affiche les différents emplacements où sont publiées (stockées) les listes de révocation de certificats (CRL) de votre autorité de certification.

Pour commencer, vous pouvez voir que le chemin local "C:\Windows\system32\CertSrv\CertEnroll\..." est sélectionné par défaut et que les cases suivantes sont cochées dès l'installation de votre autorité de certification :

- Publier les listes de révocation des certificats à cet emplacement : indique que les listes de révocation de certificats complètes (CRL) seront publiées (stockées) à cet endroit

- Publier les listes de révocation des certificats delta à cet emplacement : idem, mais pour la publication (stockage) des listes de révocation de certificats delta (CRL delta)

Si vous sélectionnez le chemin "ldap://CN=...", vous verrez que la plupart des cases sont cochées :

- Publier les listes de révocation des certificats à cet emplacement : indique que les listes de révocation de certificats complètes (CRL) seront publiées (stockées) à cet endroit dans votre infrastructure Active Directory.

- Inclure dans toutes les listes de révocation des certificats. Indique l'emplacement de destination dans Active Directory lors des publications manuelles : indique que l'emplacement de stockage des listes de révocation des certificats dans l'Active Directory sera indiqué dans l'extension CDP de vos certificats pour les publications manuelles de listes de révocation.

- Inclure dans les listes de révocation de certificats afin de pouvoir rechercher les listes de révocation des certificats delta : indique que l'emplacement de recherche des listes de révocation des certificats delta (CRL delta) sera indiqué dans l'extension "CDP" de vos certificats.

- Inclure dans l'extension CDP des certificats émis : indique que l'emplacement de recherche des listes de révocation des certificats complètes (CRL) sera indiqué dans l'extension "CDP" de vos certificats.

- Publier les listes de révocation des certificats delta à cet emplacement : indique que les listes de révocation de certificats delta (CRL delta) seront publiées (stockées) à cet endroit dans votre infrastructure Active Directory.

- Inclure dans l'extension IDP des listes de révocation des certificats émises : cette case est décochée par défaut, car cette extension IDP (Issuing Distribution Point) n'est utilisée que par des clients non Microsoft pour vérifier la révocation des certificats émis par votre autorité de certification.

En résumé :

- les options "Publier les listes de révocation ..." indiquent que les listes de révocation de certificats seront publiées (stockées) à l'endroit souhaité.

- les options "Inclure dans ..." indiquent que les chemins vers les listes de révocation de certificats (CRL ou CRL delta) seront indiqués dans l'extension "Points de distribution de la liste de révocation des certificats (CDP)" des futurs certificats émis par votre autorité de certification.

Comme vous pouvez le voir, par défaut, une copie des listes de révocation de votre autorité de certification est publiée (stockée) dans l'Active Directory et leurs chemins sont inclus dans les certificats émis par votre autorité de certification.

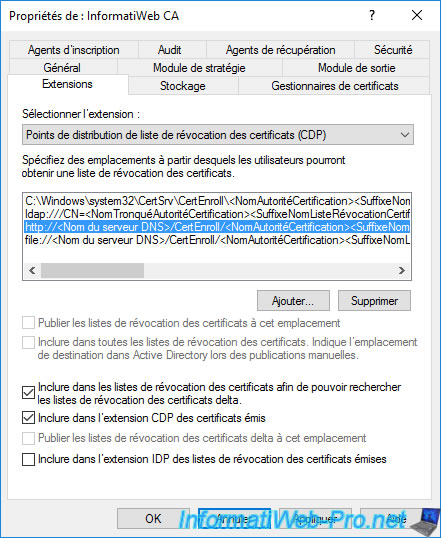

Comme vous pouvez le voir, par défaut, un accès HTTP est configuré pour l'accès aux listes de révocation de votre autorité de certification via le web, mais celui-ci n'est pas utilisé par défaut.

Si vous avez installé l'interface web de votre autorité de certification (via le service de rôle "Inscription de l'autorité de certification via le Web") sur le même serveur que votre autorité de certification, vous pouvez très facilement ajouter cet accès en HTTP en cochant les cases :

- Inclure dans les listes de révocation de certificats afin de pouvoir rechercher les listes de révocation des certificats delta : permet d'indiquer le lien HTTP vers les listes de révocation de certificats delta (CRL delta) dans l'extension "CDP" des futurs certificats émis.

- Inclure dans l'extension CDP des certificats émis : idem, mais pour l'accès aux listes de révocation des certificats complètes (CRL).

Note : inutile de cocher la case "Inclure dans l'extension IDP ..." si vous n'utilisez que des serveurs Windows Server et clients sous Windows, car ceux-ci n'utiliseront jamais cette extension IDP.

Pour finir, vous pourrez aussi publier et fournir un accès aux listes de révocation de certificats (CRL et CRL delta) via un partage réseau si vous le souhaitez, en utilisant le protocole "file://".

Néanmoins, cela n'est jamais utilisé en entreprise.

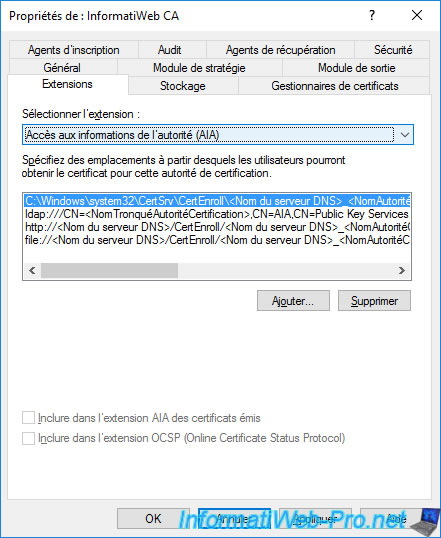

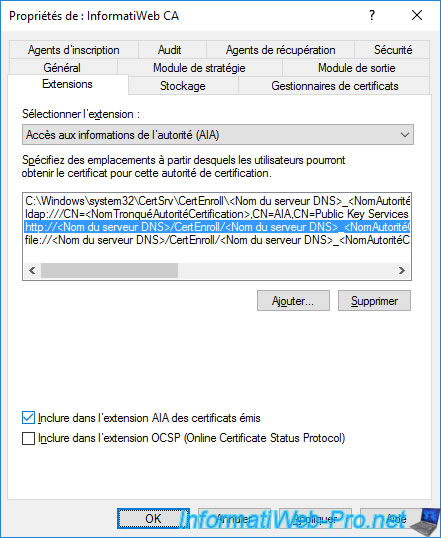

Dans cet onglet "Extensions", vous pourrez aussi configurer l'accès aux informations de votre autorité de certification en sélectionnant l'option "Accès aux informations de l'autorité (AIA)".

Le 1er chemin sélectionné par défaut est à nouveau le dossier "C:\Windows\system32\CertSrv\CertEnroll\...".

Si vous sélectionnez le chemin "ldap://CN=...", vous verrez que par défaut, vos serveurs et clients pourront accéder aux informations de votre autorité de certification via l'Active Directory.

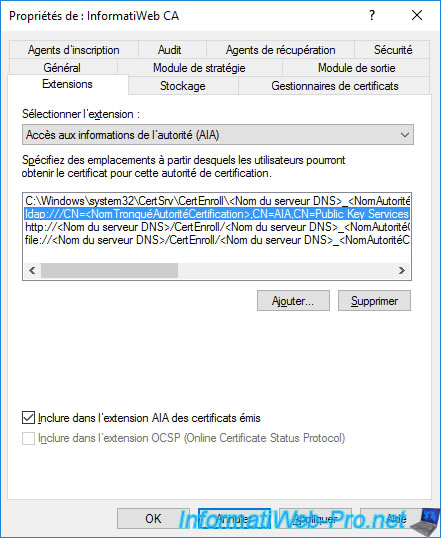

Le fait que la case "Inclure dans l'extension AIA des certificats émis" soit cochée indique que le chemin d'accès aux informations de votre autorité de certification spécifiée sera inclus dans l'extension "Accès aux informations sur l'autorité (AIA)" des certificats émis.

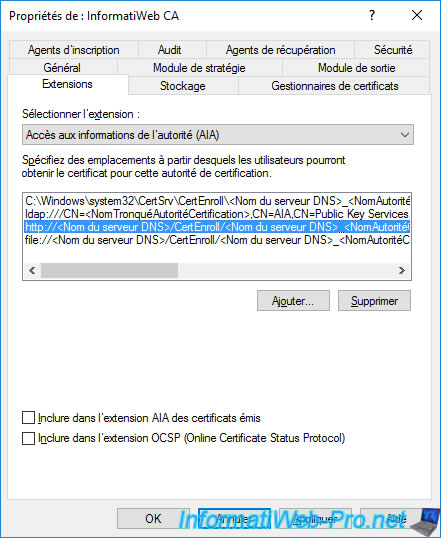

A nouveau, vous pouvez voir qu'un accès "HTTP" est configuré par défaut, mais que son chemin d'accès n'est pas inclus par défaut dans vos certificats émis.

Encore une fois, si vous avez installé l'interface web de votre autorité de certification sur le même serveur que votre autorité de certification, vous pouvez simplement cocher la case "Inclure dans l'extension AIA des certificats émis".

Ainsi, le chemin d'accès HTTP vers les informations de votre autorité de certification sera inclus dans l'extension "Accès aux informations sur l'autorité (AIA)" de vos futurs certificats.

Pour finir, vous verrez que vous avez aussi la possibilité d'utiliser le protocole "file://" pour l'accès aux informations de votre autorité de certification.

Néanmoins, cela n'est encore une fois pas utilisé en entreprise.

Cliquez sur OK pour sauvegarder les changements.

Note : l'option concernant l'extension OCSP nécessite l'installation d'un répondeur en ligne (OCSP) et permet aux clients de vérifier la révocation d'un certificat en envoyant une demande OCSP au répondeur préalablement configuré plutôt que de télécharger toutes les listes de révocation de votre autorité de certification.

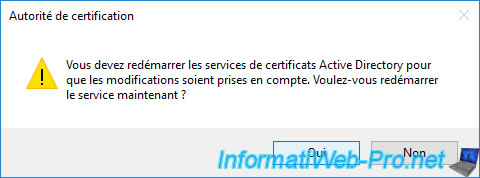

Un avertissement s'affichera pour vous indiquer que les services de certificats Active Directory doivent être redémarrés.

Cliquez sur Oui.

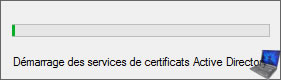

Patientez pendant l'arrêt, puis le démarrage des services de certificats Active Directory.

6. Extensions CDP et AIA des anciens certificats non modifiées

Si vous ouvrez un de vos anciens certificats, vous remarquerez que les nouveaux chemins d'accès (HTTP) que vous venez d'activer ne sont pas présents sur vos anciens certificats.

En effet, les chemins ajoutés pour les extensions "CDP" et "AIA" de vos certificats ne seront inclus que dans vos futurs certificats.

Il est donc important que ces extensions soient configurées dès le début.

Si vous souhaitez que ces nouveaux chemins HTTP soient inclus dans ces certificats, vous devrez les régénérer.

7. Extensions CDP et AIA des nouveaux certificats

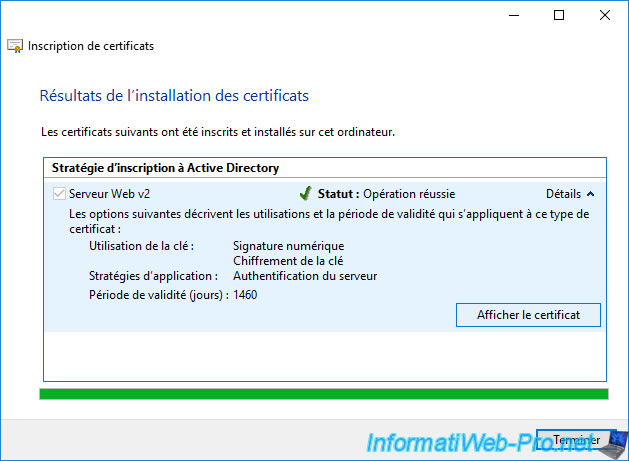

Pour ce tutoriel, nous avons délivré un nouveau certificat à notre serveur web en utilisant la console "mmc" sur celui-ci.

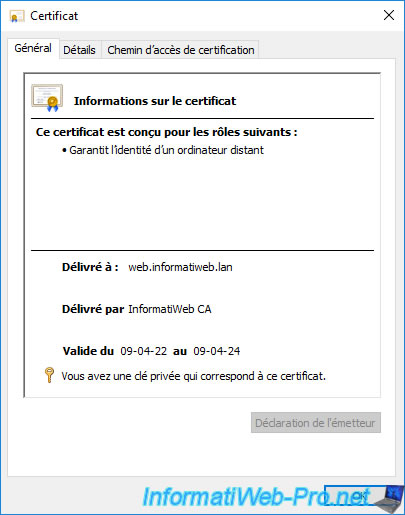

Nous ouvrons le certificat que nous venons d'inscrire.

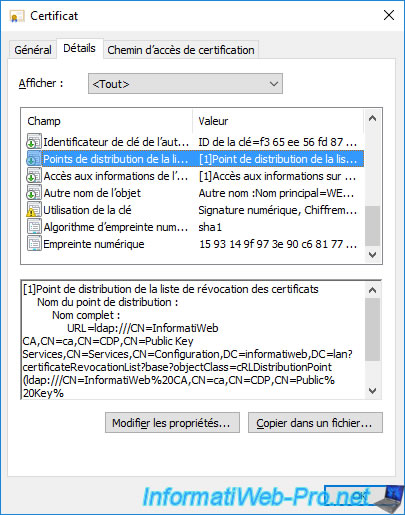

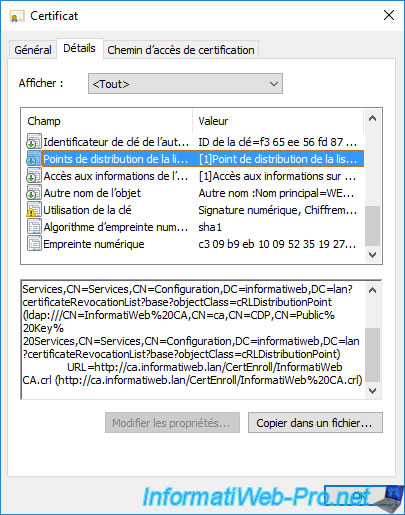

Allez dans l'onglet "Détails" de ce nouveau certificat et sélectionnez le champ "Points de distribution de la liste de révocation des certificats" (CDP).

Comme vous pouvez le voir, le chemin de recherche pour les listes de révocations (CRL) est toujours présent.

Mais, si vous regardez en bas de ce champ, vous verrez que le chemin d'accès HTTP aux listes de révocation de votre autorité y a aussi été ajouté.

Si vous copiez-collez le lien HTTP présent dans cette extension "Points de distribution de la liste de révocation des certificats" (CDP) dans un navigateur web, vous verrez qu'un fichier "[nom de votre CA].crl" sera proposé en téléchargement.

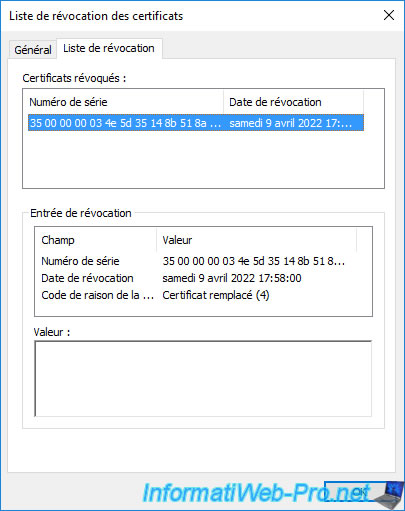

Si vous l'ouvrez, vous verrez qu'il s'agit effectivement de la liste de révocation des certificats publiée par votre autorité de certification.

Pour voir les certificats révoqués qui s'y trouvent, allez dans l'onglet "Liste de révocation".

Si vous sélectionnez le champ "Accès aux informations sur l'autorité" (AIA), vous verrez que le chemin d'accès aux informations de votre autorité de certification via le protocole "ldap://" (Active Directory) est toujours présent.

Mais, si vous regardez en bas de ce champ, vous verrez que le chemin d'accès HTTP aux informations de votre autorité y a aussi été ajouté.

En l'occurrence, le lien indiqué pointe sur le certificat de votre autorité présent dans le dossier "C:\Windows\system32\CertSrv\CertEnroll" de votre autorité de certification.

Si vous copiez-collez le lien HTTP présent dans cette extension "Accès aux informations sur l'autorité" (AIA) dans un navigateur web, vous verrez qu'un fichier "[nom DNS de votre CA]_[nom de votre CA].cer" sera proposé en téléchargement.

Une fois ce fichier téléchargé, ouvrez-le.

Comme vous pouvez le voir, il s'agit du certificat public de votre autorité de certification.

Partager ce tutoriel

A voir également

-

Articles 8/9/2023

A quoi sert et comment fonctionne le chiffrement ?

-

Articles 26/1/2024

SafeNet Authentication Client (SAC) - Installation et présentation

-

Windows Server 19/1/2024

WS 2016 - AD CS - Acheter des cartes à puce et se connecter via celles-ci

-

Windows Server 13/10/2023

WS 2016 - AD CS - Activer et utiliser l'inscription automatique de certificats

Pas de commentaire