Déployer SexiLog sous VMware vSphere 6.7 pour collecter les journaux (logs) de vos hôtes ESXi et de VCSA

- VMware

- VMware vCenter Server (VCSA), VMware vSphere

- 02 août 2024 à 15:31

-

- 4/4

10. Journaux (logs) de VCSA mal interprétés par SexiLog

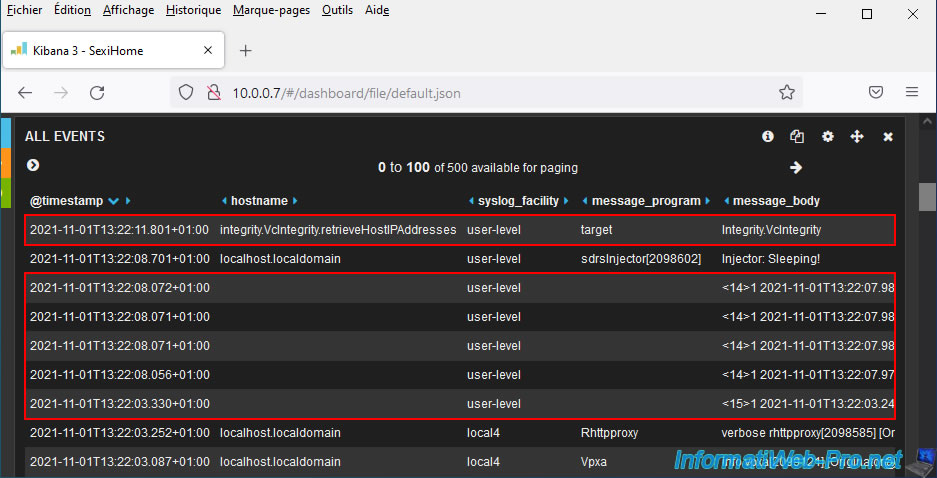

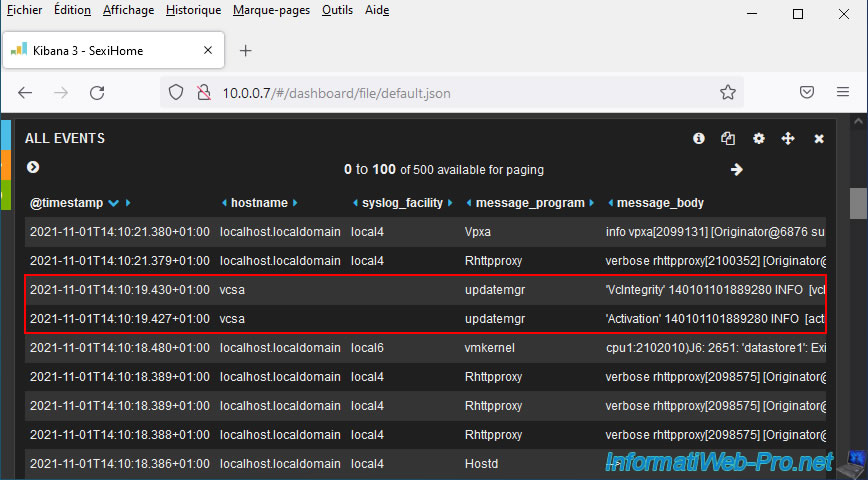

Comme vous pouvez le voir, SexiLog reçoit bien les logs de votre serveur VCSA, mais ceux-ci ne sont pas correctement interprétés.

En effet, si vous regardez dans la colonne "hostname", vous verrez des valeurs qui ne sont pas noms d'hôtes.

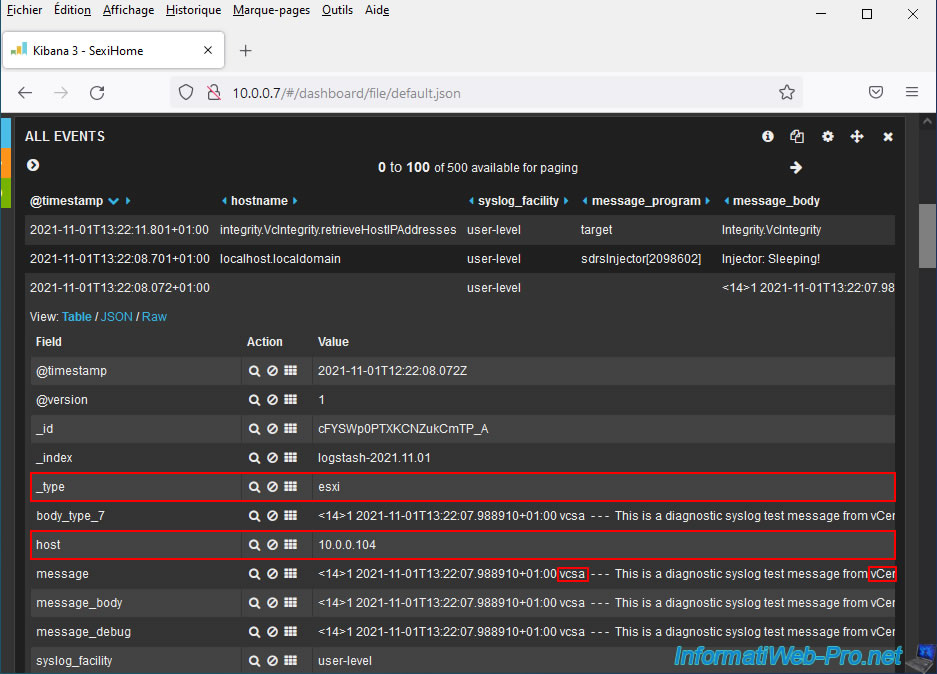

Si vous regardez l'événement correspondant au message de test envoyé par vCenter, vous verrez qu'il s'agit bien de ce message de test envoyé par vcsa.

L'hôte (host) est dans notre cas : 10.0.0.104 (ce qui correspond à l'adresse IP de notre serveur VCSA).

Le type utilisé pour interpréter cet événement est "esxi".

Ce qui explique que cet événement ne soit pas interprété correctement.

11. Ajouter le support de VCSA dans SexiLog

Comme expliqué précédemment (à l'étape "6.3. Redémarrer les services de SexiLog" de ce tutoriel), SexiLog est basé sur plusieurs composants dont : logstash et elasticsearch.

Logstash s'occupe de parser les données présentes dans les logs reçus depuis votre hôte VMware ESXi et depuis votre serveur VMware vCenter Server (VCSA).

Puis, les données parsées par logstash sont envoyées à Elasticsearch pour être stockées dans des champs (des cases).

Pour comprendre pourquoi les journaux (logs) de votre serveur VCSA ne sont pas interprétés correctement, vous devez allez dans la configuration du composant Elasticsearch.

Pour cela, accédez à l'adresse "http://[adresse IP de SexiLog]/_plugin/head".

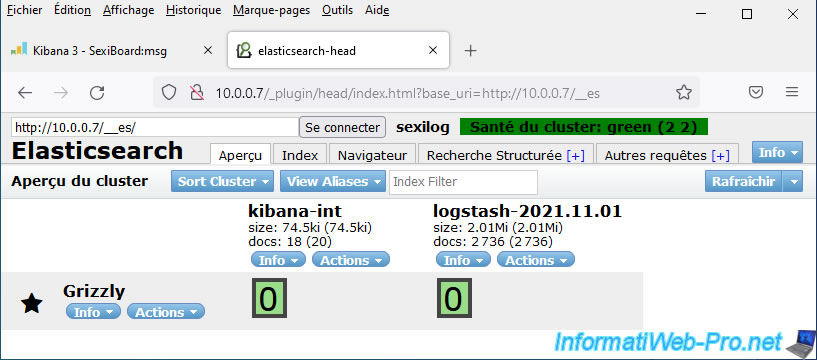

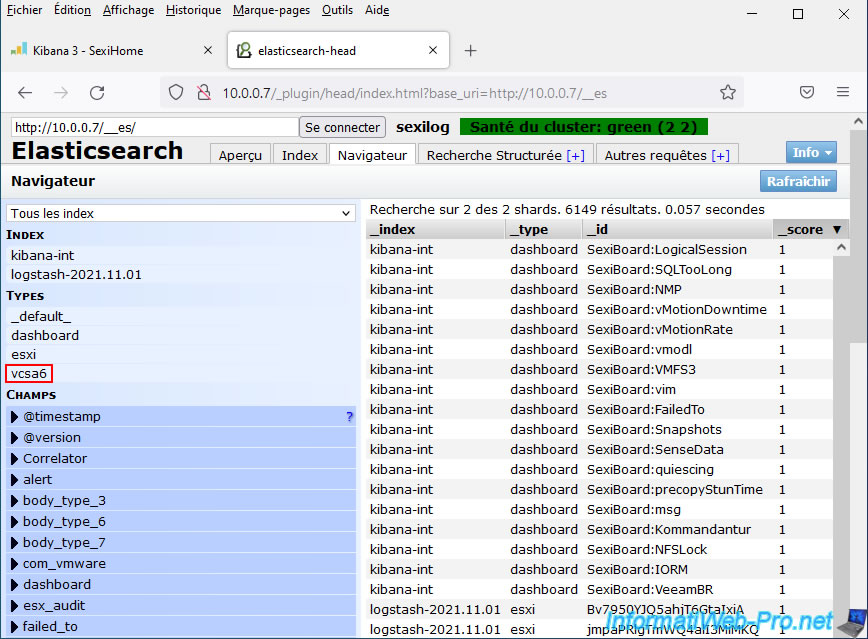

Sur la page "Elasticsearch" qui s'affiche, vous verrez :

- kibana-int : correspond au système de dashboard (SexiBoards) sur lequel est basé SexiLog.

- logstash : correspond au composant s'occupant de parser les données de vos journaux (logs).

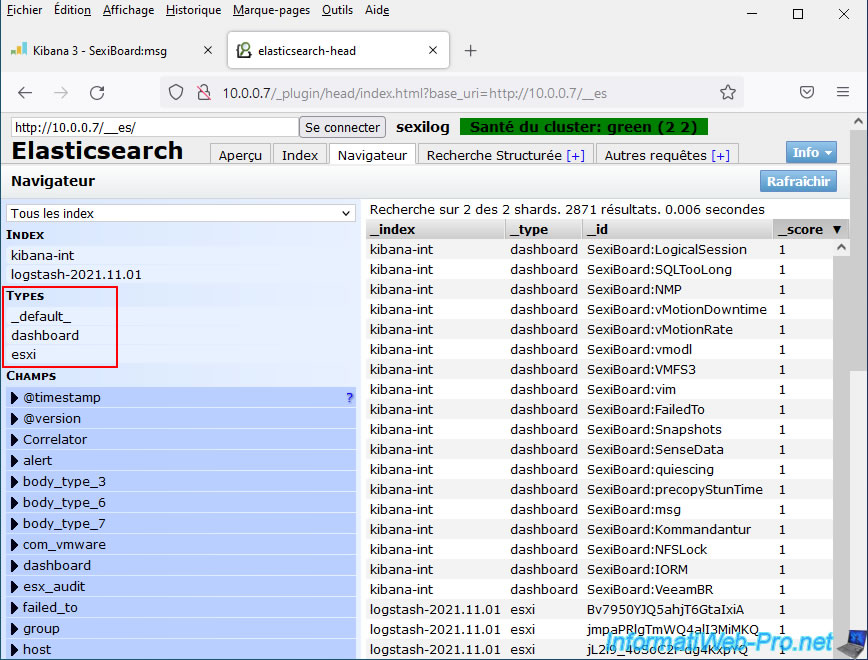

Dans l'onglet "Navigateur", vous verrez qu'un type "esxi" est présent.

Mais, il manque le type "vcsa" (pour VCSA 5.x) ou "vcsa6" (pour VCSA 6.x).

En effet, ces types ne sont pas inclus par défaut, mais sont disponibles sur le GitHub officiel de SexiLog.

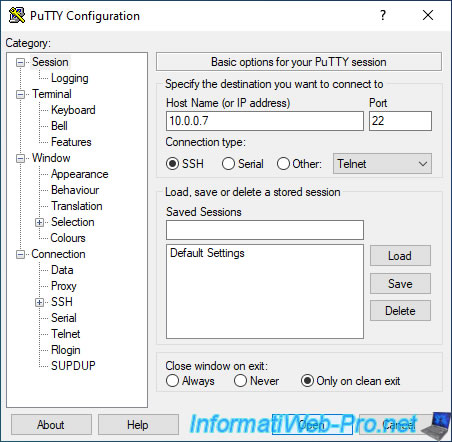

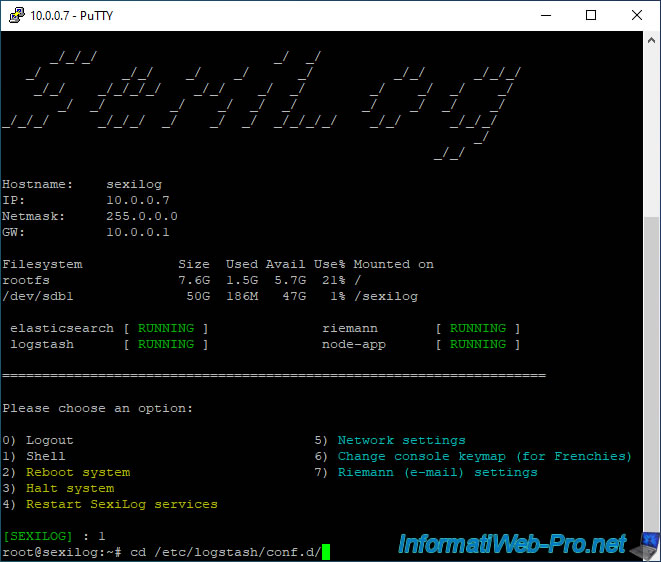

Pour commencer, connectez-vous en SSH à votre machine virtuelle SexiLog (via PuTTY sous Windows, par exemple).

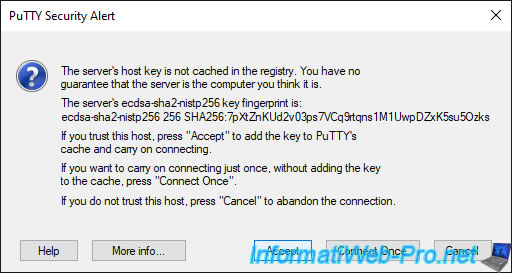

Ignorez l'avertissement de sécurité en cliquant sur Accept, étant donné que c'est la 1ère fois que vous vous connectez à SexiLog en SSH.

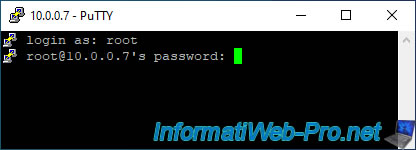

Connectez-vous en tant que "root".

Pour rappel, les identifiants par défaut sont "root / Sex!Log".

Notez que le clavier utilisé ici est le vôtre et non celui défini pour la console de la VM "SexiLog".

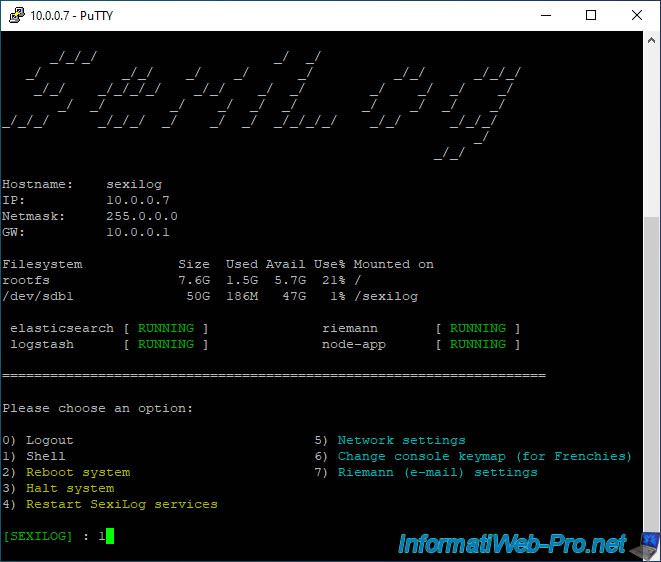

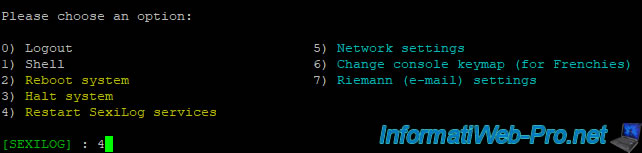

Une fois connecté en tant que "root", le SexiMenu apparaitra automatiquement.

En effet, celui-ci apparait automatiquement lorsque vous vous connectez en console ou via SSH.

Pour accéder au Shell Linux, vous devrez donc utiliser l'option 1.

Une fois que le Shell apparait, allez dans le dossier "/etc/logstash/conf.d/".

Bash

cd /etc/logstash/conf.d/

Ensuite, listez les fichiers de configuration qui se trouvent dans ce dossier :

Bash

ls -la

Comme vous pouvez le voir, aucun fichier de config pour "vcsa" ou "vcsa6" n'apparait dans la liste.

Plain Text

total 68 drwxrwxr-x 2 root root 4096 Mar 31 2015 . drwxrwxr-x 3 root root 4096 Mar 11 2015 .. -rw-r--r-- 1 root root 3132 Mar 31 2015 filter-json-vcenter.conf -rw-r--r-- 1 root root 24732 Mar 31 2015 filter-syslog-esxi.conf -rw-r--r-- 1 root root 3648 Mar 31 2015 filter-syslog-snmp.conf -rw-r--r-- 1 root root 120 Mar 31 2015 input-json-eventlog.conf -rw-r--r-- 1 root root 111 Mar 31 2015 input-json-vcenter.conf -rw-r--r-- 1 root root 54 Mar 31 2015 input-syslog-esxi.conf -rw-r--r-- 1 root root 60 Mar 31 2015 input-syslog-snmp.conf -rw-r--r-- 1 root root 75 Mar 31 2015 output-elasticsearch.conf -rw-r--r-- 1 root root 793 Mar 31 2015 output-riemann.conf

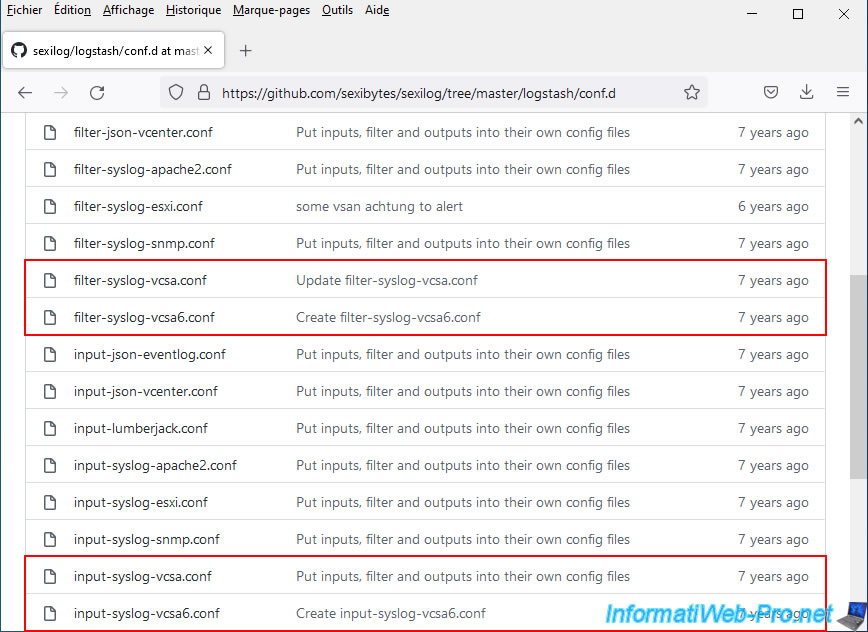

Pour que logstash puisse parser correctement les données présentes dans les journaux (logs) de votre serveur VCSA 6.x, vous aurez besoin des fichiers : filter-syslog-vcsa6.conf et input-syslog-vcsa6.conf.

Pour VCSA 5.x, utilisez les anciens fichiers : filter-syslog-vcsa.conf et input-syslog-vcsa.conf.

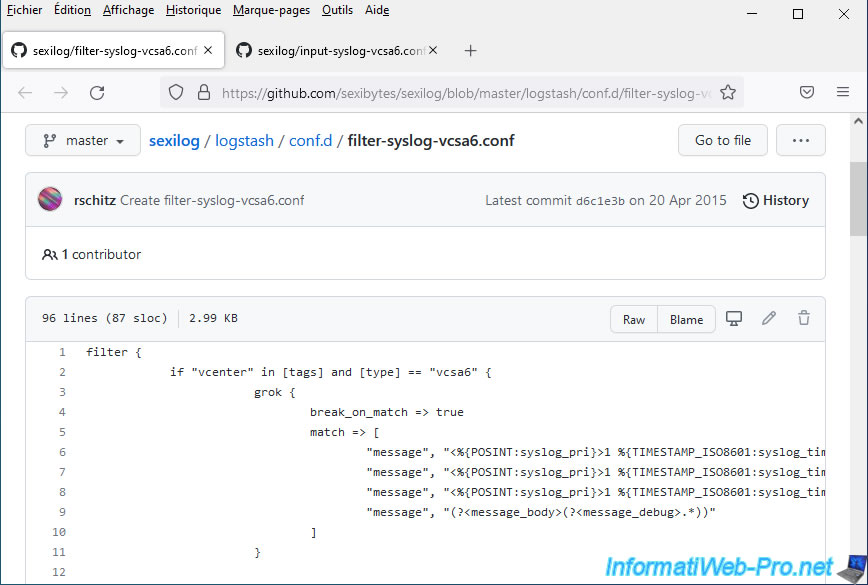

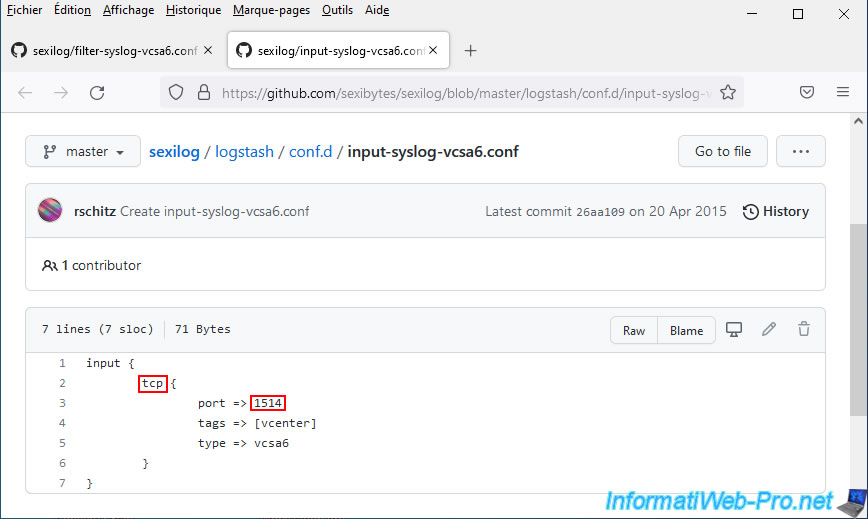

Ces fichiers ressemblent à ceci.

Pour le fichier "input-...conf", il vous permettra aussi de savoir quel protocole et quel port utiliser pour rediriger les journaux de votre serveur VCSA vers SexiLog.

Dans ce cas-ci : protocole tcp / port 1514.

Créez 2 fichiers vides grâce aux commandes :

Bash

touch input-syslog-vcsa6.conf touch filter-syslog-vcsa6.conf

Puis :

- ouvrez le 1er fichier avec "vim".

- appuyez une fois sur "i" (mode insertion) pour pouvoir modifier ce fichier.

- collez le contenu du fichier à l'intérieur.

- appuyez une fois sur "Esc" pour quitter le mode insertion de vim et repasser en mode commandes.

- tapez ":wq" (sans les guillemets) pour quitter en sauvegardant les changements et validez en appuyant sur Enter.

Bash

vim input-syslog-vcsa6.conf

Faites de même avec l'autre fichier.

Bash

vim filter-syslog-vcsa6.conf

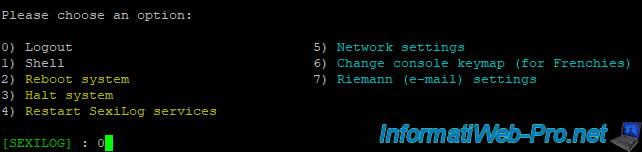

Maintenant que les fichiers de configuration nécessaires ont été ajoutés, retournez dans le SexiMenu en tapant :

Bash

/root/seximenu/seximenu.sh

Ensuite, utilisez l'option : 4 (Restart SexiLog services).

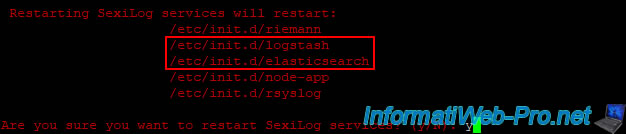

Comme prévu, le redémarrage des services de SexiLog redémarrera aussi les composants "logstash" (dont nous venons de modifier les fichiers de configuration) et "elasticsearch" (qui reçoit les données envoyées par logstash).

Tapez "y" et appuyez sur Enter.

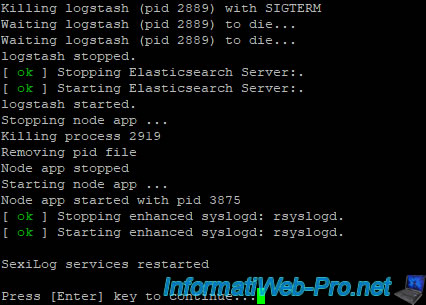

Les services de SexiLog ont été redémarrés.

Appuyez sur Enter.

Utilisez l'option "0 (Logout)" pour vous déconnecter et fermer cette session SSH.

Si vous retournez dans la configuration d'Elasticsearch (grâce à l'adresse "http://[adresse IP de SexiLog]/_plugin/head"), vous verrez qu'un nouveau type "vcsa6" (pour VCSA 6.x) ou "vcsa" (pour VCSA 5.x) a fait son apparition dans l'onglet "Navigateur".

12. Aperçu des logs de VMware vCenter Server (VCSA) dans SexiLog

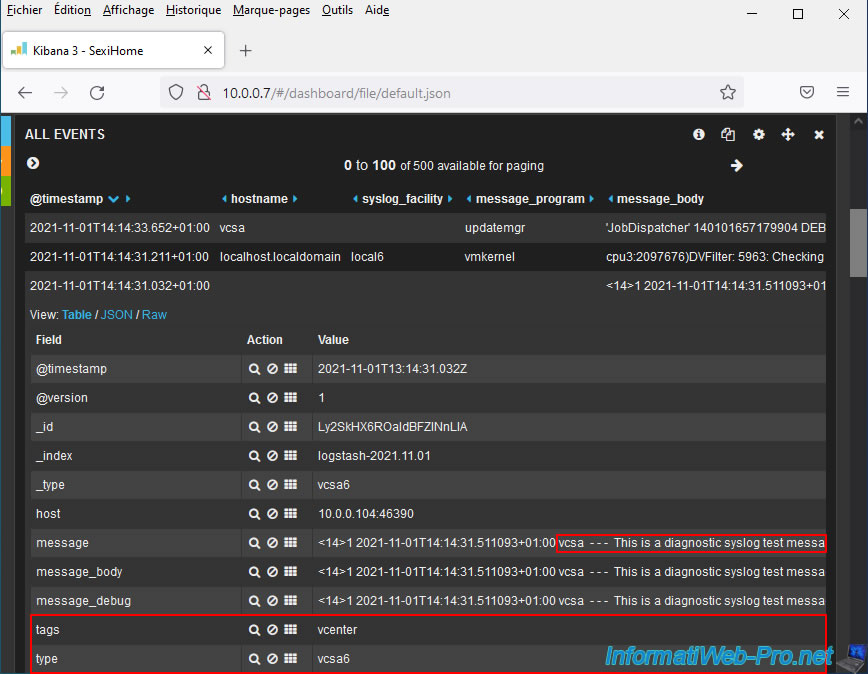

Comme vous pouvez le voir, les événements venant des logs de votre serveur VMware vCenter Server (VCSA) sont maintenant correctement interprétés.

Dans notre cas, nous voyons bien notre hôte "vcsa" apparaitre dans la colonne "hostname" pour les événements venant de notre serveur "VMware vCenter Server (VCSA)".

L'hôte "localhost.localdomain" des autres événements étant le nom d'hôte par défaut des hyperviseurs VMware ESXi.

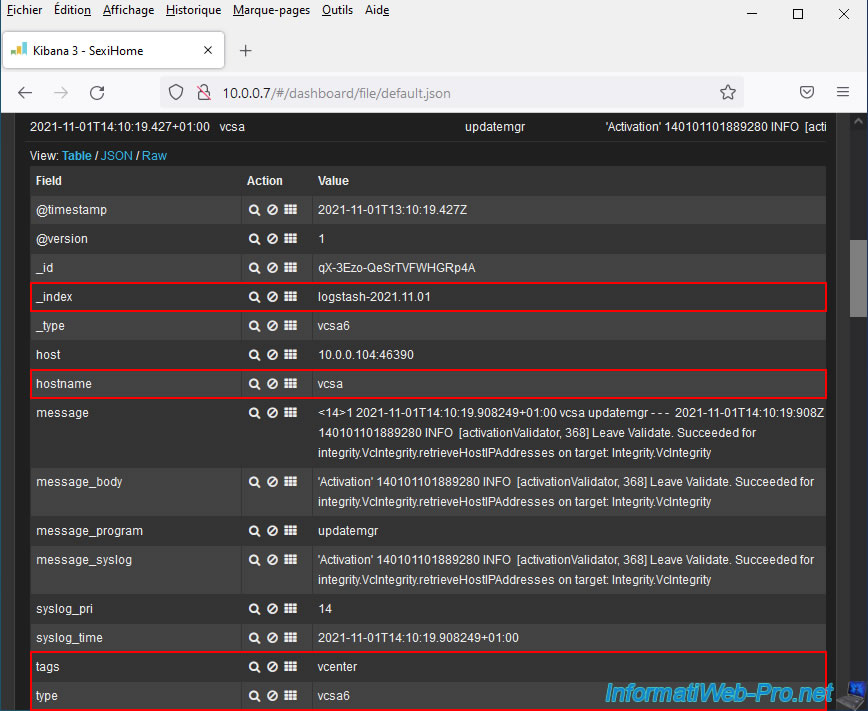

Si vous déployez un événement provenant de votre serveur VMware vCenter Server (VCSA), vous trouverez notamment ces informations :

- _index : contient le mot clé "logstash" (utilisé pour parser les données des logs envoyés par votre serveur VMware vCenter Server (VCSA).

- hostname : le nom d'hôte de votre serveur VMware vCenter Server (VCSA). Dans notre cas : vcsa.

- tags : le mot clé "vcenter". Utilisé pour identifier les logs venant d'un serveur VMware vCenter Server (VCSA).

- type : indique la configuration utilisée pour parser ces données.

Comme prévu, le type utilisé est maintenant "vcsa6" (ou "vcsa") au lieu de "esxi".

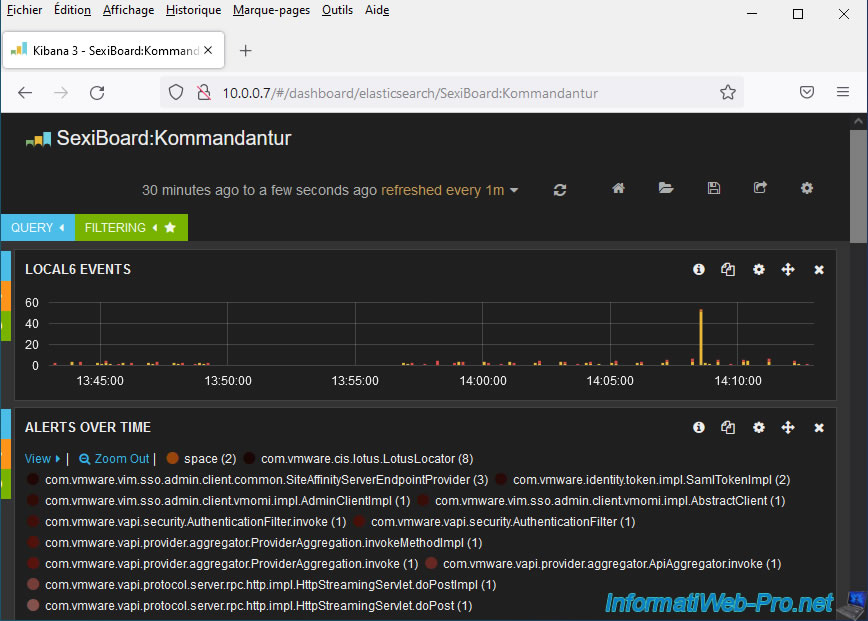

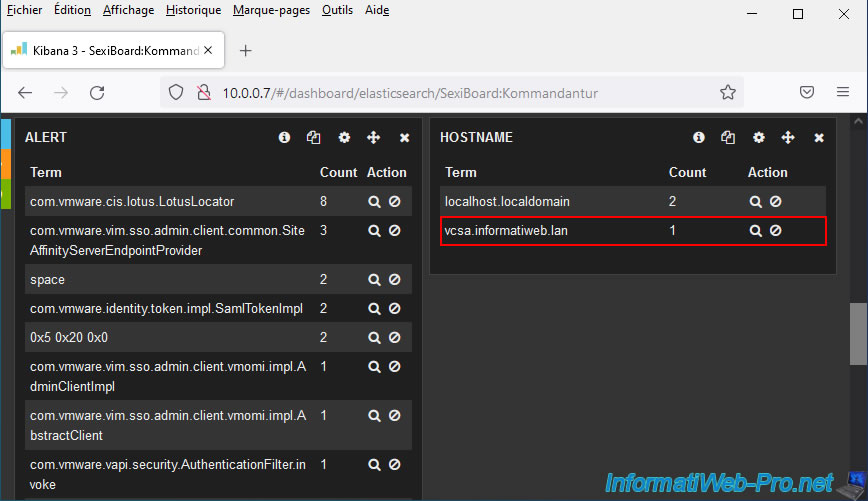

Si vous regardez dans les différents dashboards (et notamment le dashboard "Kommandantur"), vous verrez que de nombreuses alertes et/ou événements supplémentaires ont apparu.

Pour le dashboard "Kommandantur", vous verrez qu'un nouvel hôte (vcsa.informatiweb.lan dans notre cas) a apparu dans la liste "hostname" (sous le graphique).

Si vous retournez sur la page d'accueil de SexiLog (via l'icône représentant une maison en haut à droite de la page), vous pourrez peut-être retrouver le message de test envoyé précédemment depuis votre serveur VMware vCenter Server (VCSA).

Si vous affichez les détails de cet événement, vous verrez qu'il contient le tag "vcenter" et que le type utilisé est maintenant "vcsa6".

Ce qui confirme que la logstash est maintenant configuré correctement.

Partager ce tutoriel

A voir également

-

VMware 21/4/2023

VMware ESXi 6.7 - Changer le provisionnement du disque virtuel

-

VMware 31/8/2022

VMware ESXi 7.0 / 6.7 - Importer une VM (OVF / OVA) avec un disque dur compressé

-

VMware 4/12/2024

VMware vSphere 6.7 - Créer une bibliothèque de contenu

-

VMware 24/4/2024

VMware vSphere 6.7 - Etendre une banque de données (sur un second disque dur)

Pas de commentaire