Sécuriser l'accès à VMware vCenter Server (VCSA) en HTTPS (via SSH) sous VMware vSphere 6.7

- VMware

- VMware vCenter Server (VCSA), VMware vSphere

- 30 octobre 2024 à 09:20

-

- 3/3

6. Remplacer le certificat SSL de machine de VMware vCenter Server

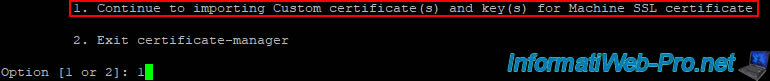

Dans votre client SSH préféré (par exemple : PuTTY), continuez le processus de remplacement du certificat SSL Machine en sélectionnant l'option 1.

Plain Text

1. Continue to importing Custom certificate(s) and Key(s) for Machine SSL certificate

2. Exit certificate-manager

Option [1 or 2]: 1

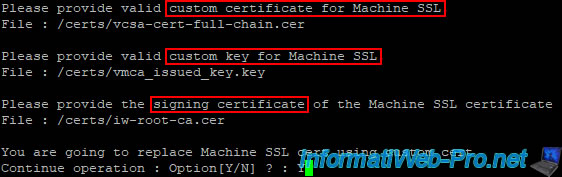

Indiquez le chemin des fichiers demandés :

- le certificat SSL Machine personnalisé : /certs/vcsa-cert-full-chain.cer

- la clé privée associée (générée précédemment lors de la demande de certificat (CSR)) : /certs/vmca_issued_key.key

- le certificat de l'autorité de certification ayant émis le certificat de votre serveur VCSA (indiqué précédemment) : /certs/iw-root-ca.cer

Plain Text

Please provide valid custom certificate for Machine SSL File : /certs/vcsa-cert-full-chain.cer Please provide valid custom key for Machine SSL File : /certs/vmca_issued_key.key Please provide the signing certificate of the Machine SSL certificate File : /certs/iw-root-ca.cer

Ensuite, validez en répondant "Y".

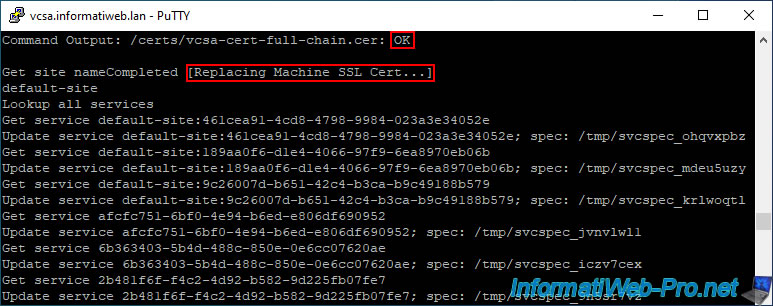

Si le certificat spécifié en tant que certificat SSL Machine est valide, le mot clé "OK" s'affichera après son nom.

Puis, le message "Replacing Machine SSL Cert" s'affichera.

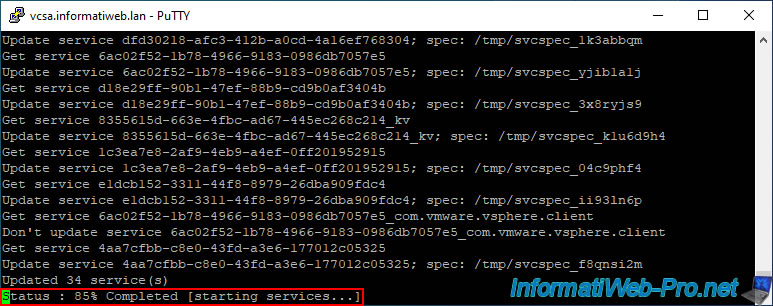

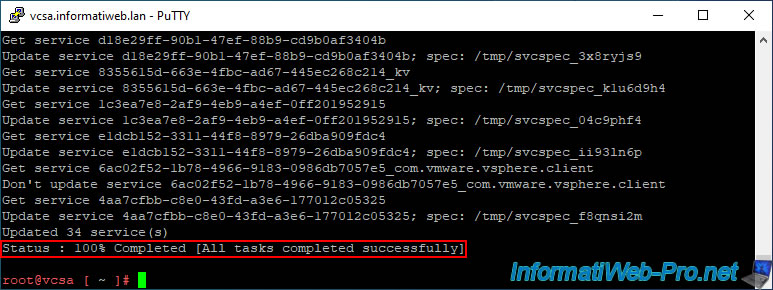

Environ 34 services de VCSA seront mis à jour automatiquement.

Une fois les services nécessaires mis à jour, ceux-ci seront redémarrés.

Cela peut prendre un peu de temps.

Plain Text

Updated 34 service(s). Status : 85% Completed [starting services...]

Une fois le redémarrage des services terminé, le processus sera terminé.

Plain Text

Status : 100% Completed [All tasks completed successfully]

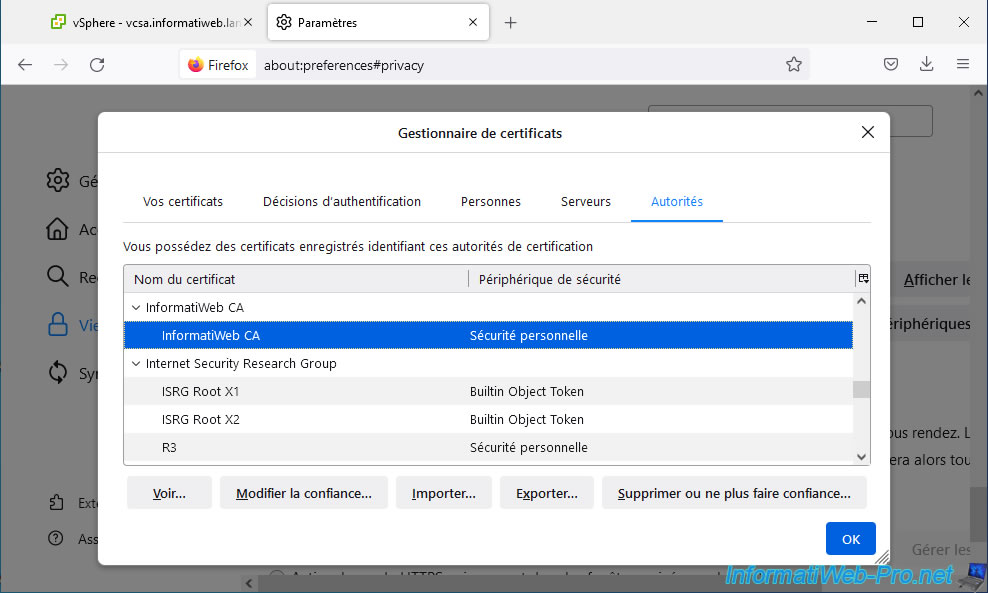

Important : pour que le certificat émanant de votre autorité de certification soit considéré comme valide par votre ordinateur, il est important que le certificat de votre autorité de certification fasse partie du magasin de certificats de votre ordinateur.

Ce qui déjà le cas si votre ordinateur est lié au même domaine Active Directory que l'autorité de certification d'entreprise d'où émane le certificat SSL utilisé.

Attention : si vous utilisez "Mozilla Firefox, vous devrez aussi l'importer dans son magasin de certificat.

En effet, Mozilla Firefox utilise son propre magasin de certificats et non celui de votre ordinateur.

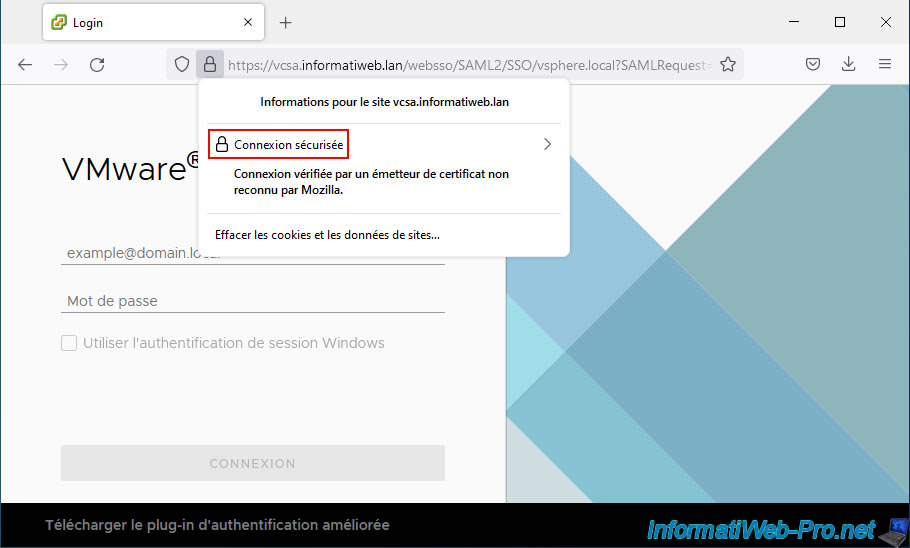

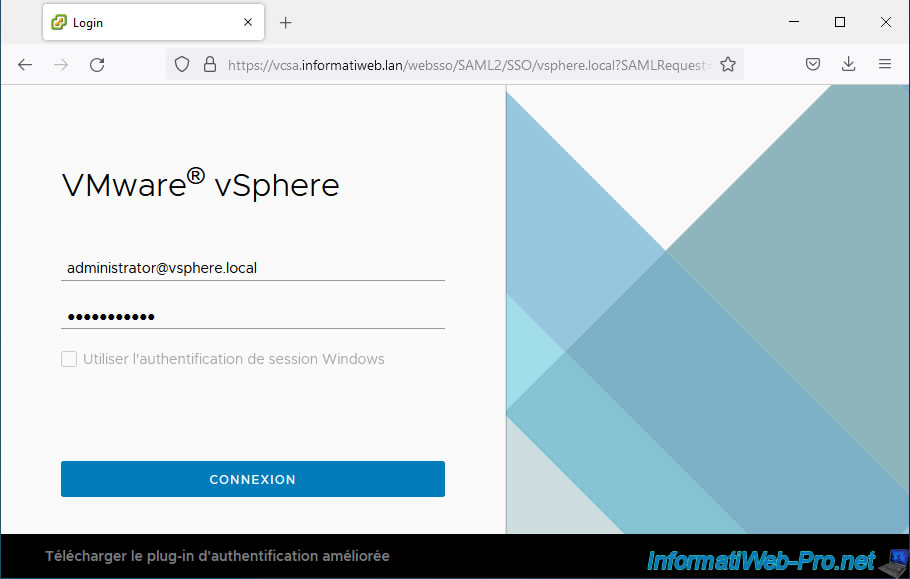

Une fois que votre ordinateur et votre navigateur web feront confiance aux certificats émanant de votre autorité de certification, vous pourrez accéder à l'interface web de votre serveur VMware vCenter Server (VCSA).

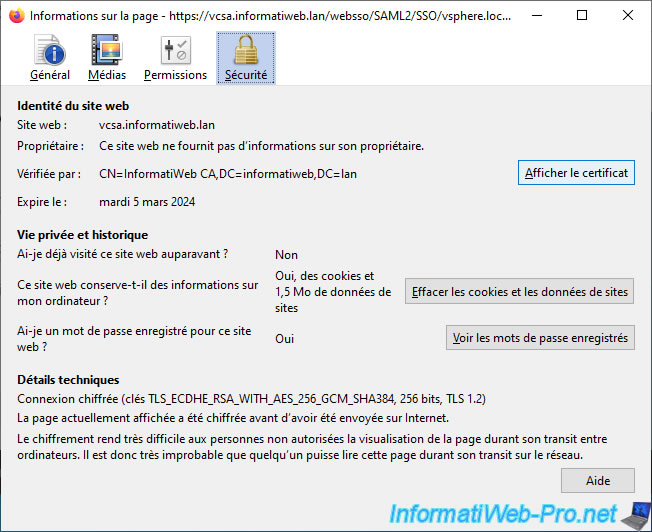

Comme vous pouvez le voir, l'avertissement a disparu et votre navigateur web vous indique : Connexion sécurisée.

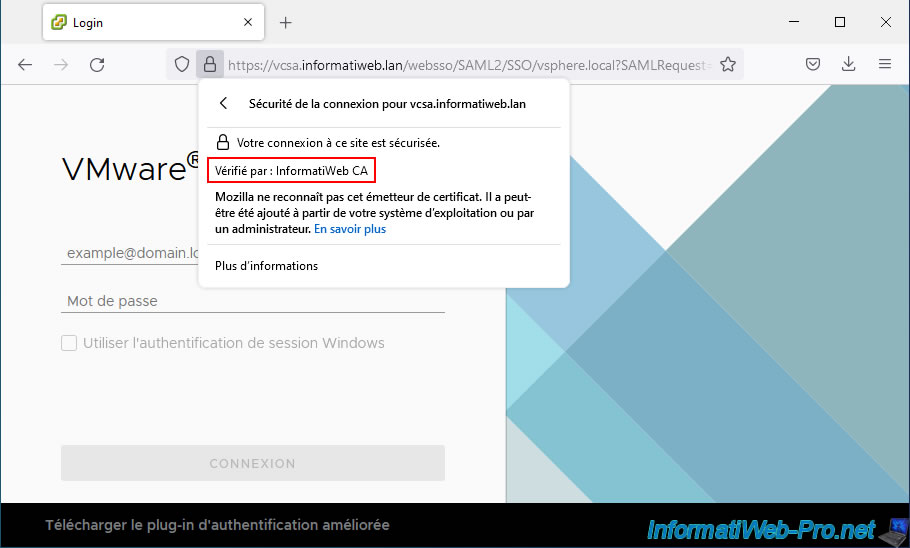

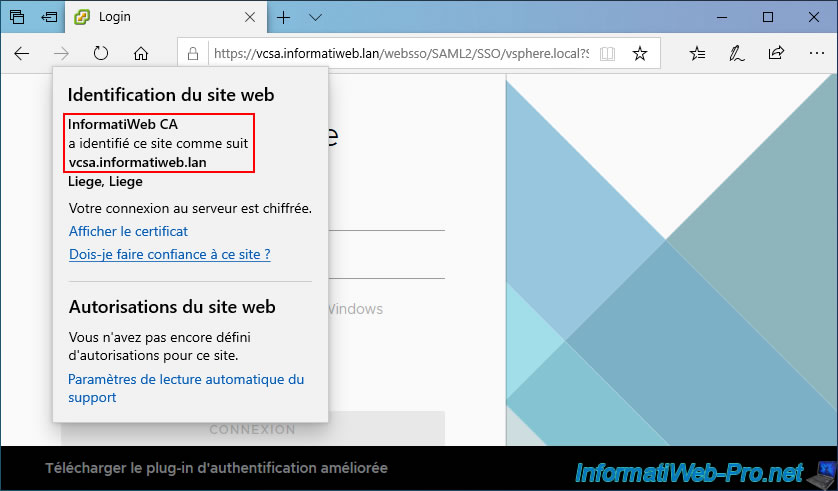

Si vous cliquez sur ce statut "Connexion sécurisée", vous verrez que le certificat a été vérifié par votre propre autorité de certification.

Si vous cliquez sur "Plus d'informations", vous verrez cette fenêtre apparaitre.

Cliquez sur le bouton : Afficher le certificat.

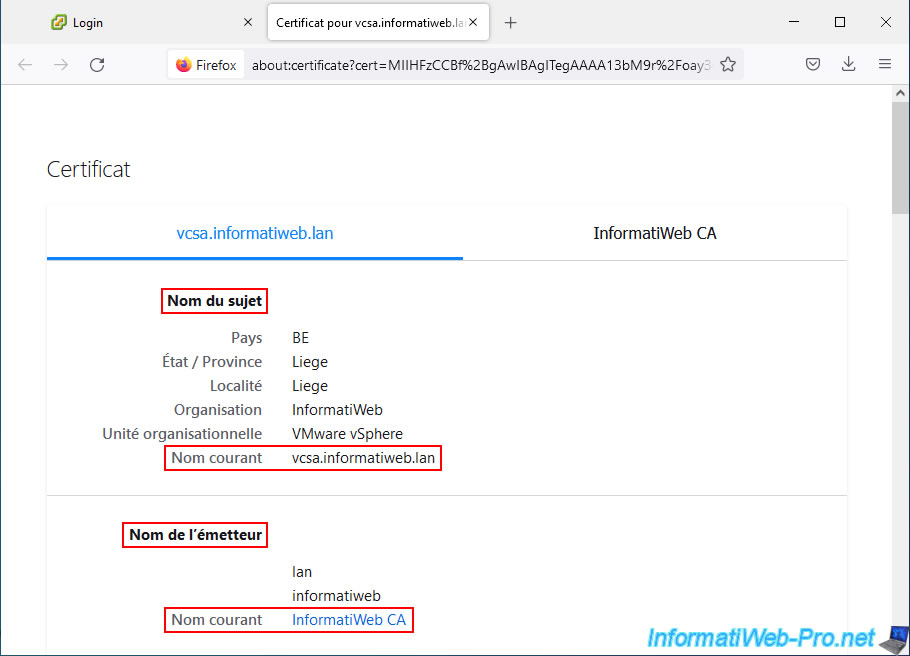

Comme vous pouvez le voir, le certificat utilisé par VMware vSphere Client :

- est valable pour le nom de domaine de votre serveur VCSA

- a été émis par votre autorité de certification

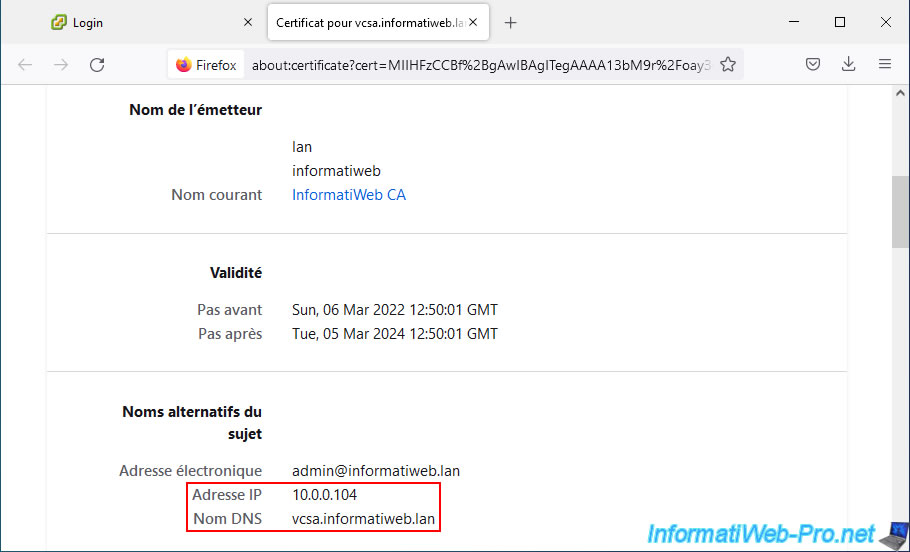

Dans la section "Noms alternatifs du sujet", vous verrez l'adresse IP et le nom de domaine de votre serveur VCSA apparaitre.

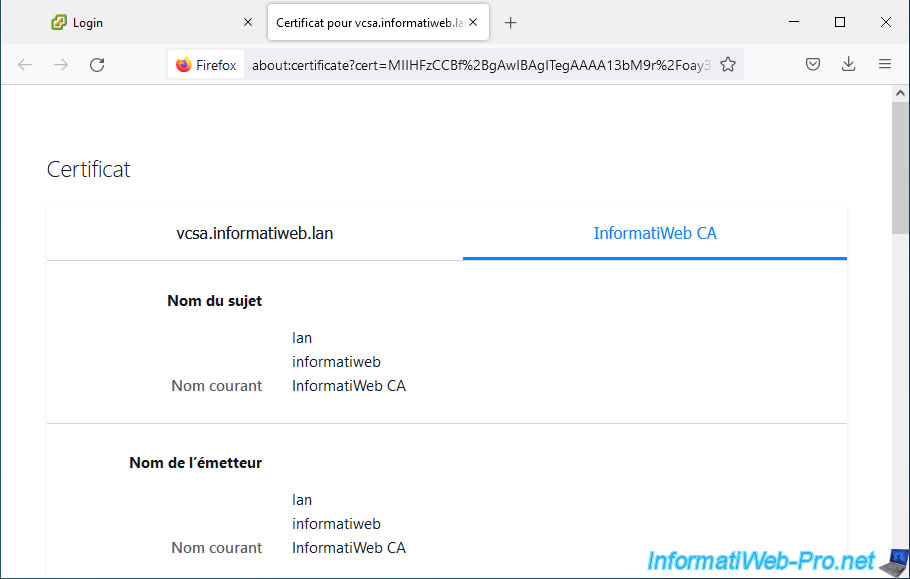

Si vous cliquez sur le 2ème onglet, vous verrez les informations concernant le certificat de votre autorité de certification racine.

Vous pouvez à présent vous connecter en tant qu'administrator@vsphere.local en étant sûr que vous vous connectez au bon serveur et non à un serveur pirate.

Notez que cela fonctionnera aussi correctement avec Google Chrome et Microsoft Edge.

7. Certificats SSL des hôtes VMware ESXi considérés comme non valides

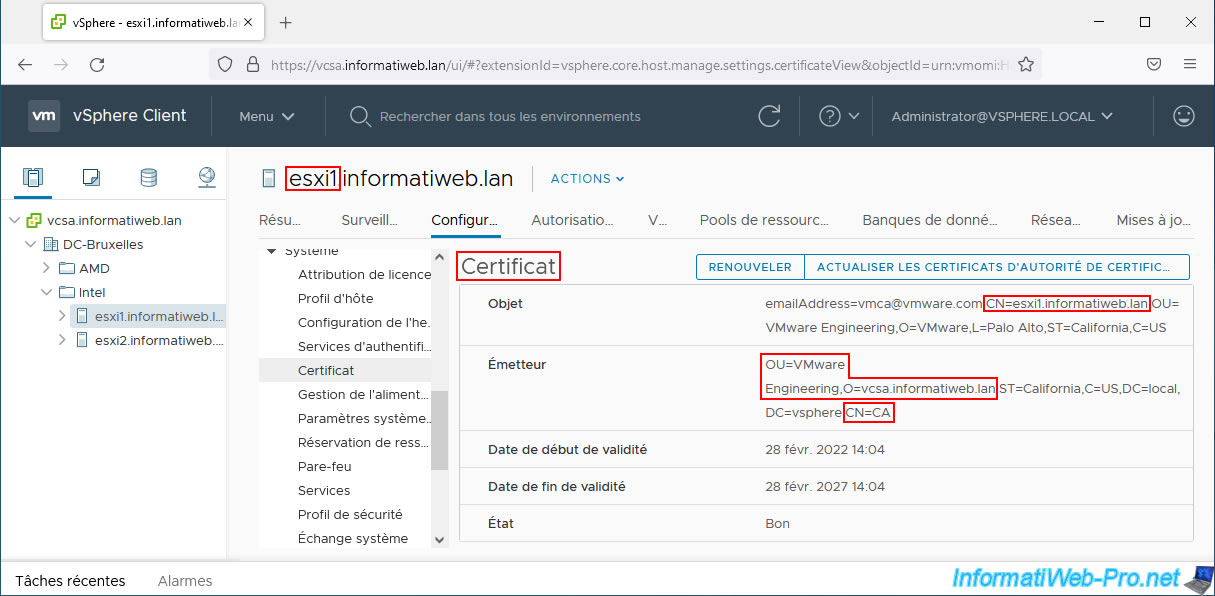

Dans l'inventaire de votre serveur VMware vCenter Server (VCSA), sélectionnez un hôte VMware ESXi et allez dans : Configurer -> Système -> Certificat.

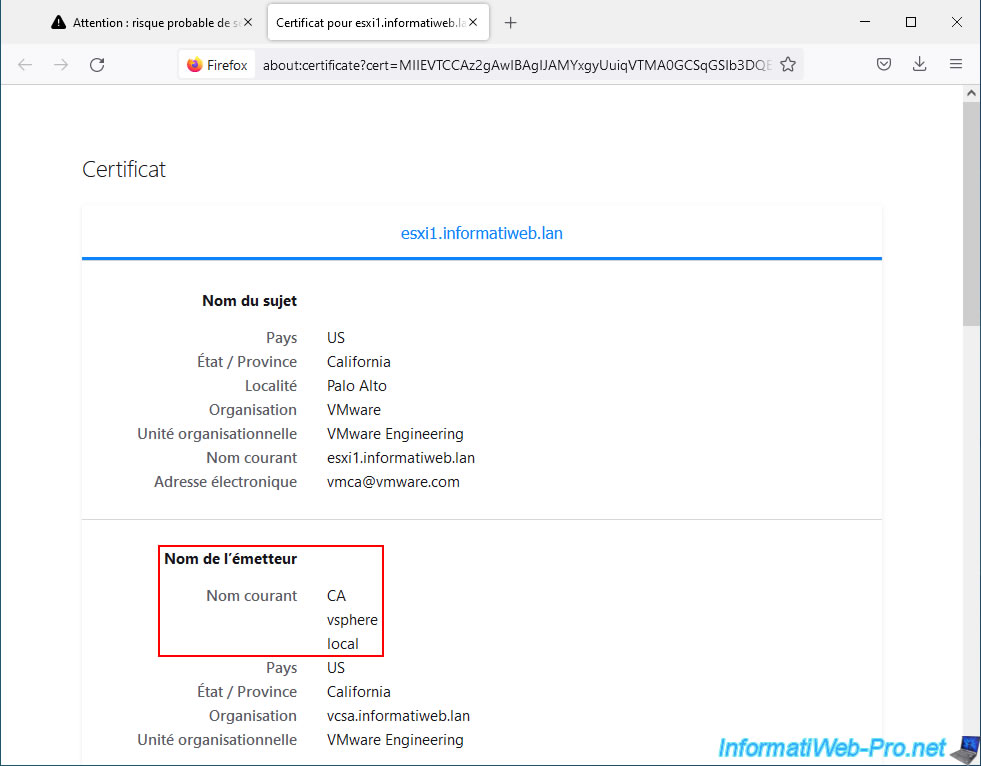

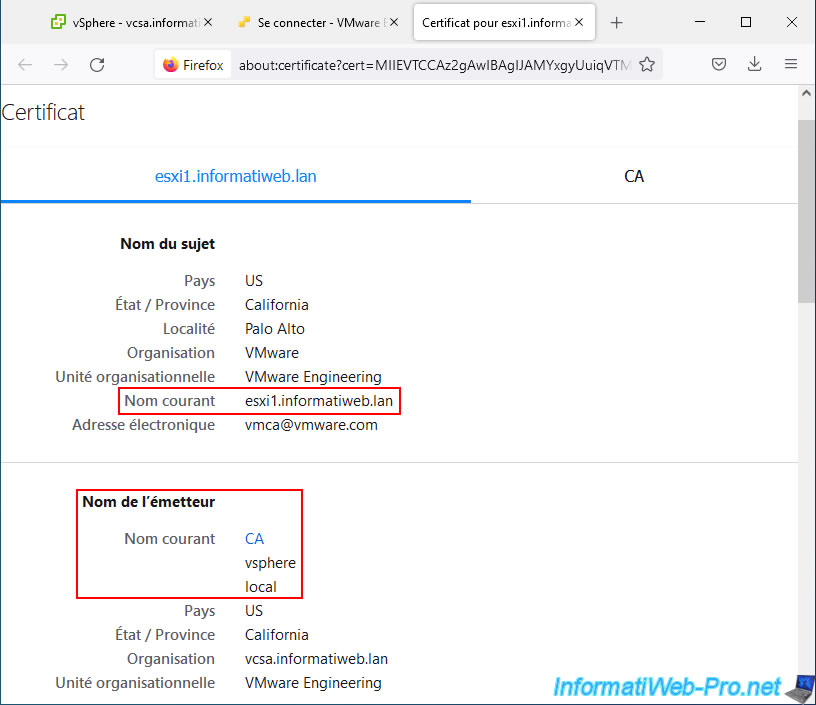

Comme vous pouvez le voir, lorsque vous liez un hôte VMware ESXi à un serveur VMware vCenter Server (VCSA), le certificat qui est généré pour cet hôte VMware :

- est valide pour le nom domaine de celui-ci : CN=esxi1.informatiweb.lan.

- est émis par l'autorité de certification VMCA présente sur votre serveur VMware vCenter Server (VCSA) et que vous pouvez facilement repérer grâce au nom commun "CA" (CN=CA) et à son unité d'organisation "VMware Engineering".

En effet, lorsque vous liez un hôte VMware ESXi à votre serveur VMware vCenter Server (VCSA), votre serveur génère un nouveau certificat via son autorité de certification "VMCA" utilisée en interne et remplace donc le certificat actuel de votre hôte VMware ESXi par ce nouveau certificat.

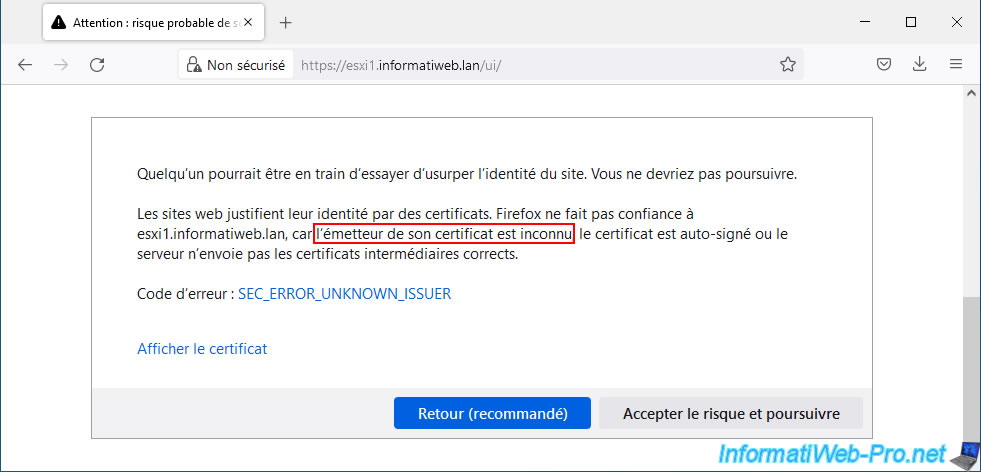

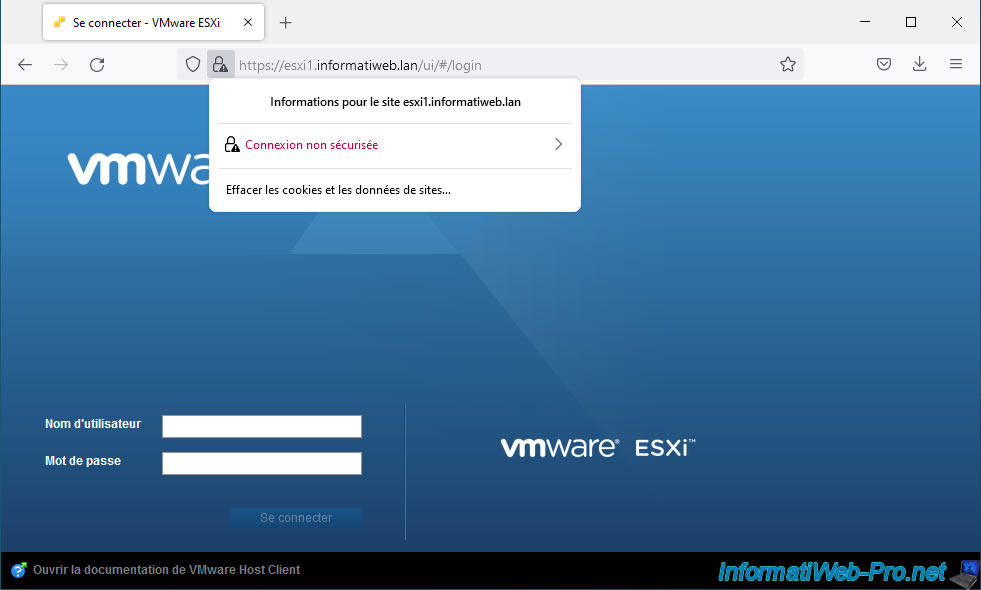

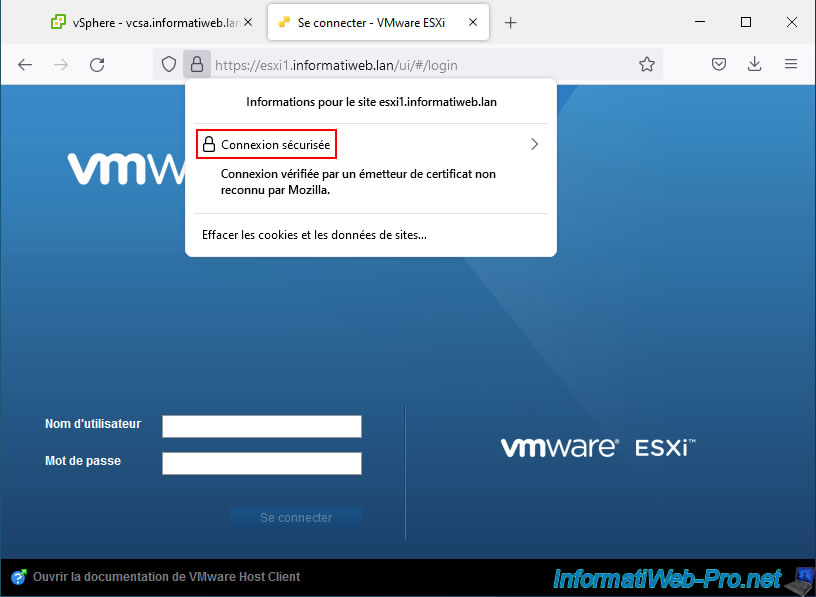

Néanmoins, si vous tentez d'accéder directement à un des hôtes VMware ESXi liés à votre serveur VMware vCenter Server (VCSA), vous verrez que cela ne fonctionnera pas.

En effet, un avertissement de sécurité apparaitra en vous indiquant que l'émetteur de son certificat est inconnu.

Le code d'erreur est : SEC_ERROR_UNKNOWN_ISSUER.

Cet avertissement est dû au fait que VMCA (dont le nom courant est : CA vsphere local) est utilisé en interne par votre serveur VMware vCenter Server (VCSA) et que par défaut votre ordinateur ne fait pas confiance à cette autorité de certification (qu'il ne connait pas).

Si vous ignorez cet avertissement, vous pourrez accéder à l'interface web de votre hôte VMware ESXi, mais votre navigateur web considèrera que la connexion n'est pas sécurisée.

8. Faire confiance aux certificats SSL émis par l'autorité de certification VMCA

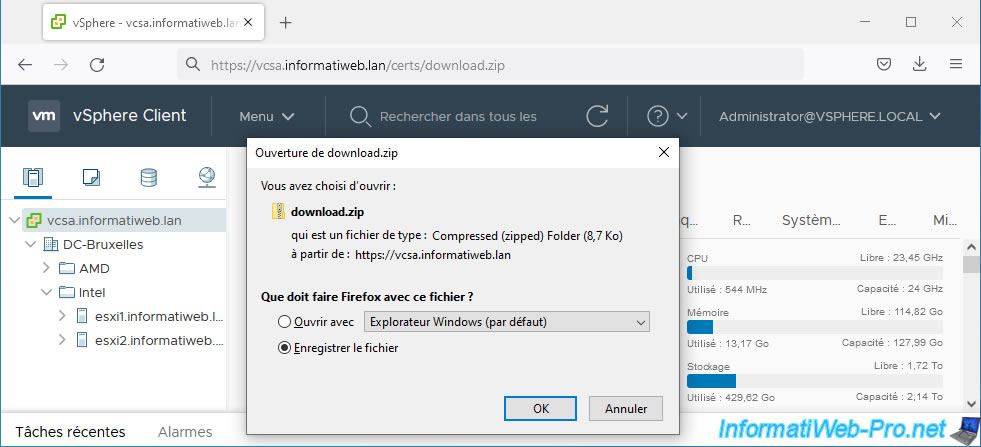

Si vous le souhaitez, vous pouvez facilement faire confiance aux certificats émis par cette autorité de certification VMCA.

Pour cela, téléchargez les certificats des autorités de certifications reconnues par votre serveur VMware vCenter Server (VCSA) en accédant à l'adresse : https://vcsa.informatiweb.lan/certs/download.zip.

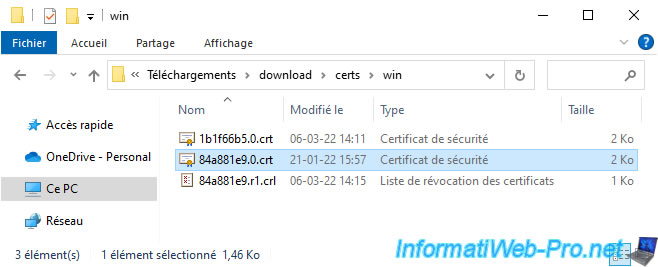

Décompressez le fichier "download.zip" téléchargé et allez dans le dossier : download/certs/win.

Dans ce dossier, vous trouverez 2 certificats SSL au format ".crt" et une liste de révocation de certificats (dont vous n'aurez pas besoin).

Ouvrez les fichiers ".crt" pour trouver le certificat de l'autorité de certification VMCA.

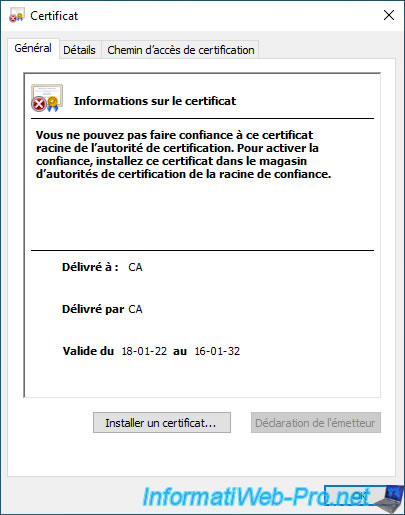

Vous pourrez facilement la repérer grâce au nom "CA" qui apparaitra pour les lignes "Délivré à" et "Délivré par", ainsi que grâce à l'avertissement concernant la confiance par rapport à ce certificat.

Pour faire confiance aux certificats émis par cette autorité uniquement sur cet ordinateur, cliquez sur "Installer un certificat" et placez ce certificat dans le magasin de certificat "Autorités de certification racines de confiance" de votre ordinateur sous Windows.

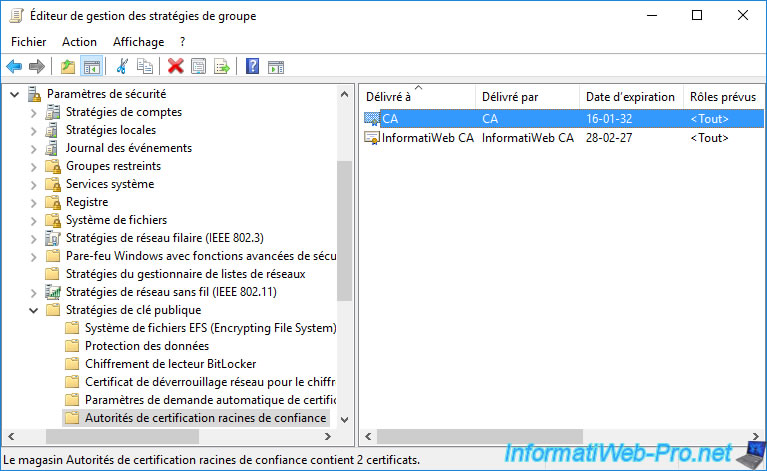

Si vous souhaitez que tous vos ordinateurs et/ou serveurs fassent confiance aux certificats émis par l'autorité de certification "VMCA" de votre serveur VMware vCenter Server (VCSA), utilisez les stratégies de groupe comme expliqué à l'étape "Distribuer le certificat de l'autorité aux clients de l'Active Directory" de notre tutoriel "WS 2012 / 2012 R2 - Créer une autorité de certification racine d'entreprise".

Attention : si vous utilisez Mozilla Firefox, vous devrez aussi l'importer dans son magasin de certificats.

9. Certificats des hôtes VMware ESXi considérés comme valides

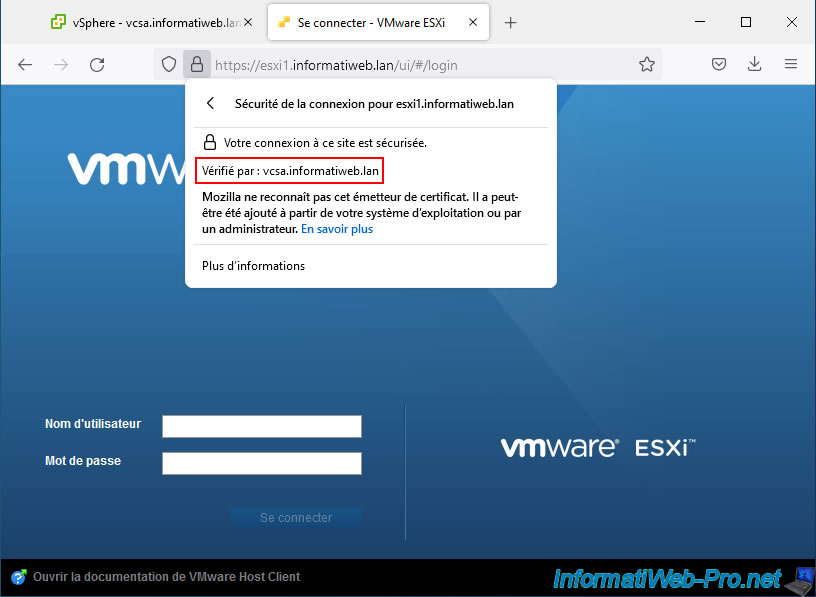

Maintenant que votre ordinateur et votre navigateur web font confiance aux certificats émis par l'autorité de certification "VMCA" de votre serveur VMware vCenter Server (VCSA), la connexion sera considérée comme sécurisée.

Comme vous pouvez le voir, le certificat utilisé a été vérifié par votre serveur VCSA.

Si vous cliquez sur "Plus d'informations", puis sur "Afficher le certificat", vous pourrez voir que ce certificat :

- est valide pour le nom de domaine de votre hôte VMware ESXi : nom courant - esxi1.informatiweb.lan

- a été émis par l'autorité de certification "VMCA" de votre serveur VCSA : nom courant - CA vsphere local

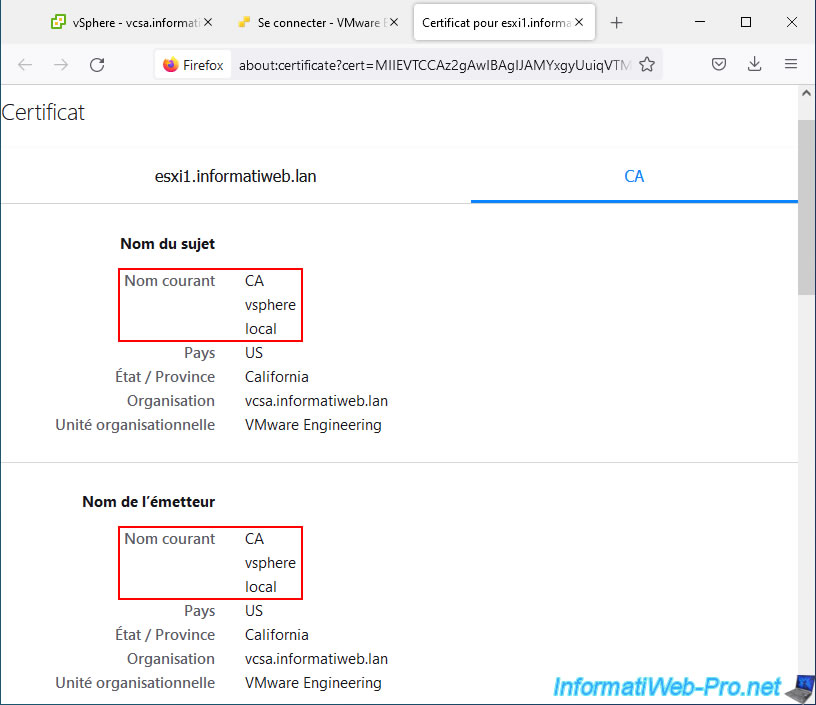

Si vous cliquez sur l'onglet "CA", vous verrez les informations concernant le certificat de l'autorité de certification "VMCA".

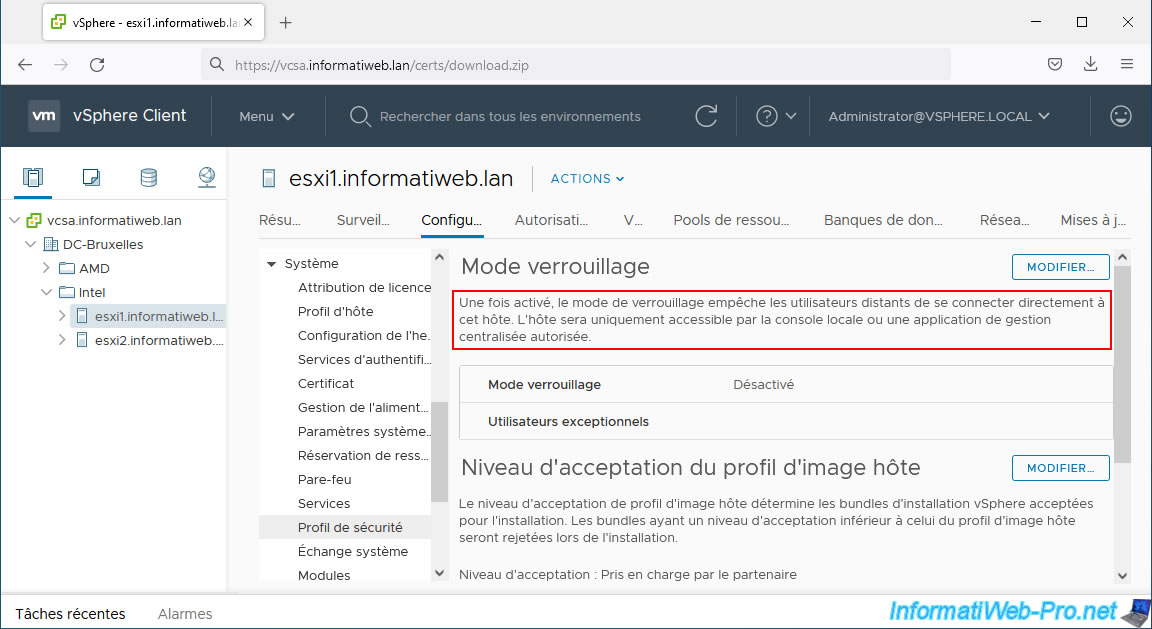

Notez qu'en entreprise, lorsque vous liez des hôtes VMware ESXi à un serveur VMware vCenter Server (VCSA), il est courant de bloquer l'accès direct aux hôtes VMware ESXi pour que ceux-ci soient gérés uniquement depuis le serveur VMware vCenter Server (VCSA) concerné.

Ainsi, vous gérez uniquement les permissions sur votre serveur VMware vCenter Server (VCSA) et il n'est pas nécessaire que vos ordinateurs fassent confiance aux certificats émis par VMCA.

En effet, le seul serveur qui communiquera avec vos hôtes VMware ESXi est votre serveur VMware vCenter Server (VCSA) et celui-ci fait déjà confiance aux certificats émis par VMCA.

Partager ce tutoriel

A voir également

-

VMware 10/2/2023

VMware ESXi 6.7 - Présentation du client web VMware Host Client

-

VMware 11/10/2024

VMware vSphere 6.7 - Convertir un ordinateur virtuel Hyper-V en VM VMware

-

VMware 14/6/2024

VMware vSphere 6.7 - Découper le disque dur virtuel d'une VM

-

VMware 8/1/2025

VMware vSphere 6.7 - LLDP (Link Layer Discovery Protocol)

Pas de commentaire